Simplifica la Gestión de Activos Informáticos y unifica tu inventario

¿Qué es una auditoría informática? Proceso, mejores prácticas y checklist

Una auditoría informática, o auditoría de tecnología de la información, es una revisión sistemática de los sistemas, procesos y controles de IT de una organización. Su principal objetivo es verificar si la infraestructura de IT es segura, eficiente, cumple con las normativas y está alineada con los objetivos del negocio.

Cualquier empresa que dependa de la tecnología, desde pequeñas compañías hasta grandes corporaciones, puede beneficiarse de realizar auditorías de IT de forma periódica. Estas ayudan a detectar riesgos, mejorar los controles internos y garantizar que el entorno de IT funcione de manera segura y eficiente.

Puntos clave

- Una auditoría de IT es una revisión sistemática de los sistemas, procesos y controles de IT de una organización para comprobar que sean seguros, cumplan con las normativas y estén alineados con los objetivos del negocio.

- Las auditorías periódicas aportan tres beneficios principales: mayor seguridad, cumplimiento normativo y mejor eficiencia operativa.

- El proceso de auditoría de IT se divide en cuatro etapas clave: planificación, trabajo de campo, análisis y generación de informes.

- Un inventario de activos confiable y actualizado es el punto de partida de cualquier auditoría.

- Las auditorías pueden ser realizadas por equipos internos o por terceros certificados, según los requisitos de cumplimiento de cada organización.

- La mayoría de las organizaciones realiza una auditoría de IT completa una vez al año y revisiones específicas sobre áreas de alto riesgo cada trimestre.

¿Por qué son importantes las auditorías de IT?

Las auditorías de IT son importantes porque ayudan a las organizaciones a identificar y corregir debilidades tecnológicas antes de que se conviertan en problemas costosos. Al revisar sistemas, procesos y controles de seguridad, las auditorías garantizan la protección de los datos y el correcto funcionamiento de las operaciones de IT.

En algunos sectores, como finanzas, salud o gobierno, las auditorías periódicas son obligatorias para cumplir con regulaciones estrictas y proteger información sensible. Pero incluso cuando no son un requisito legal, las auditorías de IT proactivas son una forma inteligente de detectar riesgos a tiempo, demostrar cumplimiento, mejorar la eficiencia y generar confianza con clientes y socios.

5 beneficios de una auditoría de tecnología de la información

Las auditorías de IT periódicas aportan un valor real a las organizaciones. Estos son cinco beneficios clave:

- Mayor seguridad: permiten detectar y corregir vulnerabilidades, como contraseñas débiles, software desactualizado o sistemas mal configurados.

- Cumplimiento normativo: ayudan a cumplir con estándares de la industria y evitar sanciones al demostrar que los controles de IT siguen normativas y marcos como GDPR (Reglamento General de Protección de Datos), HIPAA (Ley de Portabilidad y Responsabilidad de Seguros de Salud) y PCI DSS (Estándar de Seguridad de Datos para la Industria de Tarjetas de Pago). El marco NIST Cybersecurity Framework también es una referencia ampliamente adoptada para alinear controles de IT con requisitos de seguridad.

- Mayor eficiencia: permiten detectar herramientas redundantes o tareas manuales para optimizar procesos y reducir costos.

- Mejor continuidad del negocio: ayudan a probar respaldos y planes de recuperación ante desastres para garantizar que la empresa pueda seguir operando durante interrupciones.

- Toma de decisiones más informada: los hallazgos de la auditoría sirven para orientar inversiones de IT y alinear la tecnología con los objetivos del negocio.

Tipos de auditorías de IT

No existe una única forma de auditar un entorno de IT. Las organizaciones pueden realizar distintos tipos de auditorías según quién las lleve a cabo y qué objetivos busquen alcanzar. Conocer estas categorías, como se explica en el artículo de Wikipedia sobre auditorías de tecnología de la información, ayuda a planificar la auditoría adecuada en el momento correcto.

| Type | Objetivo | Quién suele realizarla | Entregables típicos |

|---|---|---|---|

| Interna | Monitorear controles, detectar riesgos de forma temprana y prepararse para inspecciones | Equipo interno de IT, responsables de cumplimiento | Informe interno, plan de acción |

| Externa | Evaluación independiente de la postura de seguridad y cumplimiento | Firmas certificadas de terceros | Informe formal de auditoría, certificación |

| Cumplimiento | Verificar el cumplimiento de leyes, regulaciones y estándares | Auditores internos o externos | Certificado de cumplimiento, hallazgos de auditoría |

| Controles/Riesgos | Evaluar qué tan efectivos son los controles internos de IT para reducir riesgos | Responsables de riesgos, auditores internos | Registro de riesgos, evaluación de controles |

| Operacional | Verificar la eficiencia y confiabilidad de las operaciones de IT | Equipo de operaciones de IT, auditores internos | Revisión de procesos, informe de eficiencia |

| Sistemas/Aplicaciones | Revisar sistemas específicos para validar seguridad y funcionalidad | Especialistas de IT, auditores de aplicaciones | Informe de auditoría del sistema, lista de vulnerabilidades |

| SDLC | Examinar la planificación, desarrollo, pruebas e implementación de proyectos de IT | Equipos de desarrollo y QA, auditores | Informe de revisión SDLC, evaluación del proyecto |

Tipos de auditorías de IT según quién las realiza

Las auditorías internas de IT son realizadas por el propio personal de la organización. Generalmente, esto incluye al equipo de IT, auditores internos o responsables de cumplimiento. Ayudan a monitorear los sistemas, detectar riesgos de forma temprana y prepararse para inspecciones o certificaciones oficiales.

Las auditorías externas de IT son llevadas a cabo por firmas independientes y certificadas. Muchas organizaciones las contratan voluntariamente para obtener una evaluación objetiva de su postura de seguridad y cumplimiento. Esto aporta credibilidad y ayuda a generar confianza con clientes y socios.

En algunos casos, las auditorías externas son obligatorias. Por ejemplo, cuando un organismo regulador exige pruebas de cumplimiento o cuando un contrato con un cliente requiere una certificación oficial como SOC 2 (System and Organization Controls 2) o ISO 27001 (la norma internacional para Sistemas de Gestión de Seguridad de la Información). Ya sean opcionales o requeridas, las auditorías externas confirman que los controles internos realmente funcionan y cumplen con los estándares de la industria.

Tipos de auditorías de IT según su objetivo

Dependiendo de qué se quiera evaluar, las auditorías de IT pueden dividirse en varias categorías principales:

- Auditorías de cumplimiento: Verifican que la organización cumpla con leyes, regulaciones y estándares de la industria. Son especialmente importantes en sectores como salud, finanzas y comercio electrónico.

- Auditorías de controles o riesgos: Evalúan qué tan efectivos son los controles internos de IT y si realmente ayudan a reducir riesgos. Este tipo de auditoría permite identificar brechas en seguridad, Gestión de Accesos y políticas internas. Un marco de Governance, Risk, and Compliance (GRC) puede respaldar este tipo de auditoría al proporcionar un enfoque estructurado para la gestión de riesgos y controles.

- Auditorías operativas: Se enfocan en la eficiencia y confiabilidad de las operaciones de IT. Una auditoría de hardware es un ejemplo claro de este tipo: permite identificar qué dispositivos siguen en uso, cuáles necesitan renovación y cuáles deberían retirarse.

- Auditorías de sistemas o aplicaciones: Revisan sistemas o software específicos para confirmar que funcionen correctamente, sean seguros y respondan a las necesidades de los usuarios. Una auditoría de software es uno de los casos más comunes. Este tipo de revisión analiza versiones de software, licencias, uso y cumplimiento de acuerdos con proveedores.

- Auditorías del ciclo de vida de desarrollo (SDLC): Examinan cómo se planifican, desarrollan, prueban e implementan nuevos proyectos o actualizaciones de sistemas. Esto ayuda a garantizar buenas prácticas de Gestión de Proyectos y a reducir riesgos durante cambios importantes.

Checklist de auditoría de IT

Contar con un checklist de auditoría de IT es una forma inteligente de mantenerse organizado y asegurarse de no pasar por alto pasos importantes. Proporciona una guía clara para el equipo, ahorra tiempo y facilita adaptar el proceso al tamaño y la industria de cada organización.

Hemos preparado una descarga gratuita con dos checklists generales de auditoría de IT: uno incluye las principales actividades que deben cubrirse en cada etapa, y el otro reúne preguntas clave para orientar la revisión. Puedes utilizarlos como punto de partida y personalizarlos según los objetivos específicos de tu auditoría.

Descarga tu checklist de auditoría informática

Incluye dos listas de verificación generales de auditoría de IT que te guiarán a través de las principales etapas del proceso.

¿Cómo hacer una auditoría informática?

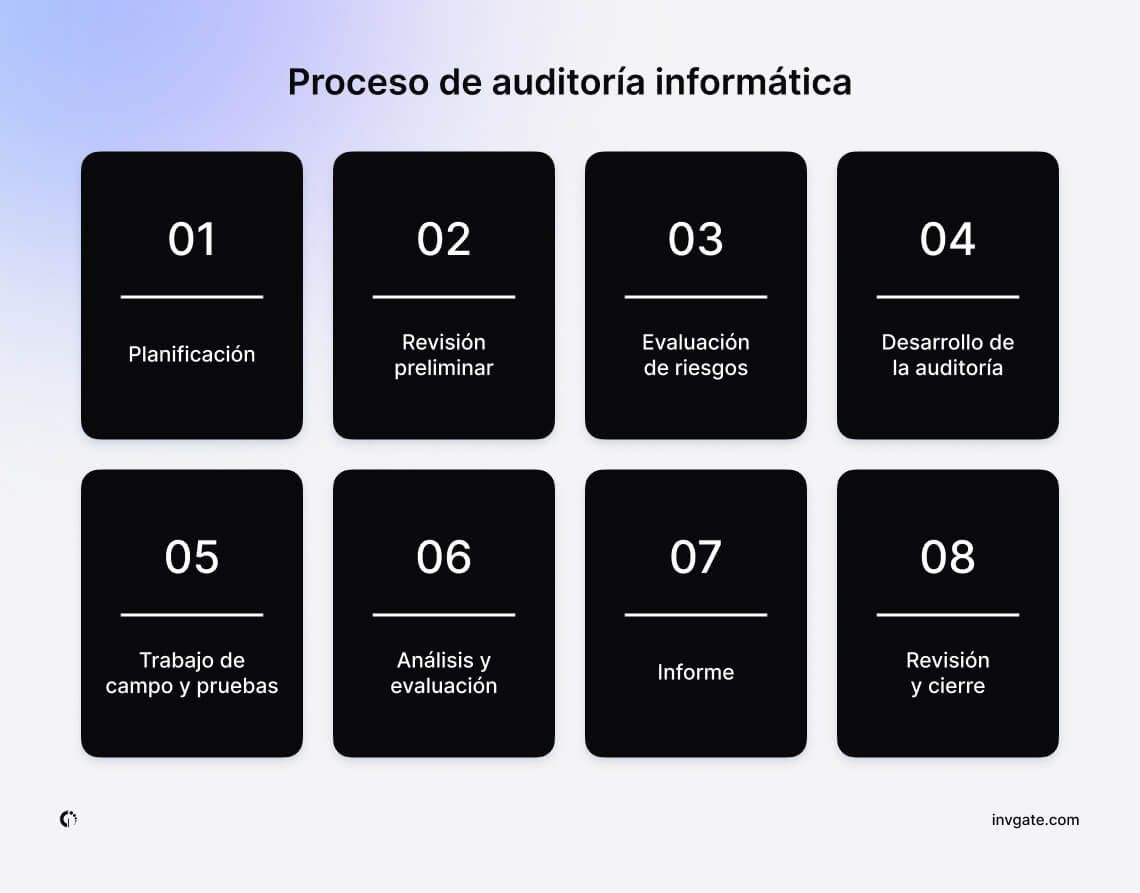

Comprender el ciclo de vida de una auditoría de IT ayuda a los equipos a planificar con anticipación y reduce el tiempo dedicado a recopilar evidencia durante el trabajo de campo. Una auditoría de IT típica sigue una serie de pasos claros para evaluar qué tan bien se gestionan los sistemas, los datos y los controles.

Antes de profundizar en las etapas, es útil saber cuánto tiempo suele llevar el proceso. Una auditoría de IT completa puede durar entre 2 y 5 días en una pequeña empresa, entre 1 y 3 semanas en una compañía mediana, y entre 4 y 8 semanas o más en un entorno corporativo. El alcance, el tamaño del equipo y el nivel de preparación de la documentación influyen directamente en los tiempos finales.

Aunque cada auditoría es diferente, estas etapas ofrecen una hoja de ruta sólida. Puedes utilizar nuestro checklist descargable de auditoría de IT junto con cada fase para mantener el proceso bajo control.

- Planificación: Define el alcance y los objetivos de la auditoría según los riesgos, los objetivos del negocio y los requisitos legales. También incluye la asignación de recursos y la selección del equipo auditor.

- Revisión preliminar: Analiza cómo funcionan actualmente los sistemas y controles de IT. Recopila información general y revisa auditorías anteriores para identificar áreas que requieren atención especial. En esta etapa, tu CMDB (Configuration Management Database) puede proporcionar una visión completa y estructurada del entorno de IT.

- Evaluación de riesgos: Identifica posibles riesgos y vulnerabilidades. Analiza la probabilidad de que ocurran y el impacto que podrían tener para luego priorizarlos.

- Desarrollo de la auditoría: Diseña los procedimientos de auditoría y define criterios para verificar si los controles funcionan según lo previsto. También se establece cómo se recopilará la evidencia.

- Trabajo de campo y pruebas: Ejecuta el plan de auditoría. Esto incluye entrevistas con el personal, revisión de documentos, observación de procesos y realización de pruebas técnicas para recopilar evidencia sólida.

- Análisis y evaluación: Analiza la información recopilada para determinar si los controles son efectivos. Identifica debilidades, brechas o áreas de incumplimiento.

- Elaboración de informes: Redacta un informe de auditoría que explique claramente los hallazgos, conclusiones y recomendaciones prácticas para corregir problemas. Centralizar políticas, registros de cambios e historial de incidentes en una plataforma de Service Management como InvGate Service Management acelera considerablemente la recopilación de evidencia.

- Revisión y cierre: Discute el borrador del informe con las partes interesadas, realiza las correcciones finales y comparte el informe definitivo. Luego, planifica acciones de seguimiento para monitorear el progreso.

El equipo de auditoría de IT

Un equipo bien estructurado hace que una auditoría de IT sea más eficiente y confiable. Ya sea que las auditorías se gestionen internamente o con especialistas externos, definir roles claros garantiza que todos sepan qué hacer en cada etapa.

Esto es especialmente importante porque el 89% de los equipos de auditoría interna afirma que contratar y retener auditores capacitados es un desafío, según el informe Caseware 2024 Internal Audit Trends Report.

Esta escasez se debe a la alta demanda de profesionales con experiencia tanto en auditoría tradicional como en nuevas habilidades relacionadas con análisis de datos y ciberseguridad, sumado a un mercado laboral competitivo y a un alcance de auditorías cada vez más amplio.

La combinación adecuada de talento interno y especialistas confiables ayuda a cubrir todas las necesidades técnicas y de cumplimiento sin dejar brechas. El tamaño del equipo también varía según la organización. Las empresas pequeñas pueden realizar auditorías con 1 o 2 personas. Las compañías medianas suelen trabajar con equipos de 3 a 5 integrantes. En grandes corporaciones, las auditorías pueden involucrar entre 5 y 10 personas, incluidos especialistas externos.

Estos son los principales roles y sus responsabilidades:

- Auditor de IT: planifica y ejecuta actividades de auditoría, recopila y analiza evidencia, prueba controles y documenta hallazgos.

- Gerente de auditoría o auditor líder: supervisa todo el proceso de auditoría, coordina el trabajo del equipo, asegura el cumplimiento de plazos y revisa el informe final para garantizar calidad y precisión.

- Especialista de IT: aporta conocimientos técnicos sobre sistemas, redes y seguridad. Participa en pruebas, análisis de vulnerabilidades y revisión de configuraciones complejas.

- Responsable de cumplimiento: ayuda a alinear la auditoría con requisitos regulatorios, colabora en la evaluación de riesgos y verifica que se cubran todas las áreas de cumplimiento.

- Stakeholders y responsables de procesos: aunque no forman parte directa del equipo auditor, proporcionan información, responden consultas y ayudan a implementar mejoras recomendadas.

Cuando el conocimiento interno no es suficiente, lo recomendable es contratar un auditor externo y mantener involucrado al equipo interno para asegurar contexto y continuidad.

Mejores prácticas para auditorías de IT

Seguir algunas buenas prácticas comprobadas puede hacer que el proceso de auditoría de IT sea más efectivo, repetible y menos estresante. Aquí tienes cinco recomendaciones clave.

- Definir objetivos y alcance claros: Antes de comenzar cualquier auditoría, define claramente qué quieres lograr y qué áreas serán evaluadas. Un alcance bien delimitado ayuda a enfocar recursos donde realmente importan y evita perder tiempo en detalles irrelevantes.

- Adoptar un enfoque basado en riesgos: No todos los sistemas y procesos presentan el mismo nivel de riesgo. Identifica primero los activos más críticos y las áreas de mayor riesgo para dedicarles más atención durante la planificación, las pruebas y los informes.

- Mantener documentación detallada: Documenta cada etapa: planes de auditoría, procedimientos de prueba, evidencia recopilada e informes finales. Una buena documentación facilita justificar hallazgos, demostrar cumplimiento de estándares y agilizar auditorías futuras.

- Elegir el software adecuado: Selecciona herramientas que hagan el proceso de auditoría más simple y preciso. Un software especializado en auditorías de IT ayuda a organizar tareas y evidencia. Una solución de IT Asset Management como InvGate Asset Management mantiene actualizado y preciso el inventario y los datos de activos que la auditoría necesita.

- Dar seguimiento a las recomendaciones: Una auditoría no termina cuando se entrega el informe. Es importante monitorear el estado de los planes de acción, verificar que los problemas hayan sido resueltos y programar revisiones posteriores para confirmar que las mejoras se mantengan en el tiempo.

Cómo optimizar auditorías de IT con InvGate Asset Management

Realizar una auditoría de IT es mucho más sencillo cuando los datos son completos, precisos y están siempre actualizados. InvGate Asset Management ofrece una vista unificada de toda la información de IT Asset Management: hardware, software y detalles de configuración, todo desde un único lugar.

Un inventario confiable y actualizado es el punto de partida de cualquier auditoría. Gracias a la automatización, es posible recopilar y actualizar información de activos con un esfuerzo manual mínimo.

Estas son algunas de las funcionalidades clave que ayudan a simplificar las auditorías de IT:

- Gestión completa de inventario: Construye un inventario completo de activos en tan solo 24 horas en entornos donde puedan desplegarse agentes y herramientas de descubrimiento de red. Esto incluye hardware, software y datos de Gestión de la Configuración dentro de una vista unificada.

- Seguimiento de cumplimiento de software: Monitorea el uso de licencias y detecta instalaciones no conformes o sin uso antes de que se conviertan en un problema.

- Seguimiento de ciclo de vida y depreciación: Mantén control sobre el estado, valor y necesidades de reemplazo de cada activo, respaldando requisitos de auditoría tanto financieros como operativos.

- Alertas automatizadas y Reglas de salud: Recibe notificaciones sobre posibles riesgos o anomalías que podrían requerir atención durante una auditoría.

- Reportes y dashboards personalizados: Genera informes listos para auditoría y comparte información clave con stakeholders de forma rápida y sencilla.

InvGate Service Management complementa esto centralizando políticas de IT, solicitudes de cambio e historial de incidentes. Esto proporciona a los auditores evidencia documentada sobre cómo funcionan los procesos y cómo se resuelven los problemas.

Una vez definido el flujo de auditoría, el siguiente paso es asegurarse de que el equipo cuente con las certificaciones adecuadas. La siguiente sección cubre las certificaciones más reconocidas en auditoría de IT.

Certificaciones de auditoría de IT

Obtener una certificación reconocida por la industria puede ofrecer una ventaja competitiva en auditoría de IT. Las certificaciones validan conocimientos, ayudan a mantenerse actualizado sobre buenas prácticas y demuestran habilidades tanto a empleadores como a clientes.

Estas son algunas de las opciones más relevantes.

1. Certified Information Systems Auditor (CISA)

La certificación Certified Information Systems Auditor (CISA), ofrecida por ISACA, es una de las credenciales más reconocidas para auditores de IT a nivel mundial. Cubre áreas clave como procesos de auditoría, gobernanza, Gestión de Riesgos y controles de seguridad de sistemas de información.

Obtener una certificación CISA demuestra experiencia y capacidad para evaluar vulnerabilidades, reportar cumplimiento e implementar controles efectivos. Es altamente recomendada para profesionales de auditoría de IT, gerentes de auditoría y consultores.

2. Certified Information Security Manager (CISM)

También ofrecida por ISACA, la certificación Certified Information Security Manager (CISM) se enfoca en la gestión y gobernanza de programas de seguridad de la información. Une conocimientos técnicos de seguridad con objetivos estratégicos del negocio.

CISM es especialmente valiosa para auditores de IT que desean ampliar sus responsabilidades hacia Security Management, gobernanza de riesgos y diseño de políticas.

3. Certified in Risk and Information Systems Control (CRISC)

La certificación Certified in Risk and Information Systems Control (CRISC), también de ISACA, está diseñada para profesionales que diseñan, implementan y mantienen marcos de Gestión de Riesgos y controles de IT. Es muy valorada por su enfoque en alinear riesgos tecnológicos con la estrategia general del negocio.

Contar con una certificación CRISC demuestra capacidad para identificar y evaluar riesgos de IT y construir controles efectivos para mitigarlos. Se trata de una habilidad clave en auditorías de IT basadas en riesgos.

4. Certified Information Systems Security Professional (CISSP)

La certificación Certified Information Systems Security Professional (CISSP), ofrecida por ISC2, es una credencial reconocida globalmente para profesionales experimentados en seguridad. Incluye temas como operaciones de seguridad, seguridad de activos y Gestión de Riesgos.

Aunque CISSP es principalmente una certificación de seguridad, complementa muy bien el trabajo de auditoría de IT al aportar una sólida base técnica. Muchos auditores senior y consultores de seguridad cuentan tanto con CISA como con CISSP para cubrir auditoría y revisiones técnicas avanzadas.

5. ISO/IEC 27001 Lead Auditor

La certificación ISO/IEC 27001 Lead Auditor habilita para planificar, ejecutar y gestionar auditorías de Sistemas de Gestión de Seguridad de la Información (ISMS) basados en la norma ISO/IEC 27001. Es ofrecida por diferentes organismos acreditados en todo el mundo.

Esta certificación es fundamental para organizaciones que trabajan con marcos ISO o atraviesan auditorías ISO 27001 y necesitan demostrar cumplimiento ante clientes y reguladores. Además, brinda habilidades prácticas de auditoría y comprensión de buenas prácticas globales para proteger activos de información.

Preguntas frecuentes

¿Con qué frecuencia debe realizarse una auditoría de IT?

La mayoría de las organizaciones realiza una auditoría de IT integral una vez al año, complementada con revisiones específicas sobre áreas de alto riesgo cada trimestre. Las industrias reguladas pueden requerir auditorías más frecuentes para cumplir con sus calendarios de cumplimiento.

¿Cuánto tiempo lleva una auditoría de IT?

Una auditoría para una pequeña empresa suele durar entre 2 y 5 días. En compañías medianas, entre 1 y 3 semanas. Las auditorías corporativas pueden extenderse entre 4 y 8 semanas o más, dependiendo del alcance.

¿Quién debería ser responsable de una auditoría de IT?

Las auditorías internas suelen estar bajo la responsabilidad del director de IT o del responsable de cumplimiento, mientras que la ejecución recae en el equipo de auditoría de IT. Las auditorías externas son lideradas por firmas de terceros, aunque requieren un punto de contacto interno designado.

¿Cuáles son los 7 procedimientos de auditoría?

Los procedimientos más comunes son: indagación, observación, inspección, recálculo, repetición de pruebas, confirmación y procedimientos analíticos.

¿Cuál es la diferencia entre una auditoría de IT y una auditoría interna?

Una auditoría interna es una revisión amplia de los controles y procesos de una organización. Una auditoría de IT es un tipo específico de auditoría centrado exclusivamente en sistemas tecnológicos, datos y controles relacionados con IT.

Lea otros artículos como este: