CA UIM (Unified Infrastructure Mgmt)

Broadcom CA UIM se destaca en la supervisión unificada de la infraestructura de TI.

Información básica

Broadcom CA UIM (Gestión Unificada de Infraestructura), anteriormente conocido como CA Nimsoft Monitor, es una plataforma unificada de monitorización y análisis de sistemas. Ofrece capacidades integrales de monitorización para servidores físicos y virtuales, entornos de nube pública y privada, plataformas de almacenamiento, bases de datos, infraestructuras hiperconvergentes, aplicaciones empaquetadas, mainframes y tecnologías de big data.

- Modelo: Broadcom CA UIM (Gestión de infraestructura unificada)

- Última versión estable: DX UIM 20.4, 23.4. La versión 20.3.3 ha eliminado la dependencia de CA Business Intelligence (CABI) para renderizar las pantallas nativas de la Consola del operador.

- Fecha de lanzamiento: Las fechas de lanzamiento específicas varían según la versión. Por ejemplo, UIM 20.3 se lanzó antes del 1 de octubre de 2020.

- Requisitos mínimos: Varían considerablemente según el tamaño de la implementación (pequeña, mediana, grande) y los componentes. Requiere un procesador de 64 bits.

- Sistemas operativos compatibles: Broadcom UIM es compatible con varios sistemas operativos para sus componentes (hubs, robots). La compatibilidad con versiones específicas del sistema operativo evoluciona; por ejemplo, Windows Server 2008 y R2 dejó de ser compatible con UIM 20.3 el 1 de octubre de 2020. La finalización del ciclo de vida o del soporte de versiones anteriores del robot generalmente depende de la compatibilidad del sistema operativo subyacente.

- Fecha de Fin de Soporte: Broadcom publica las fechas de Fin de Servicio (EOS) y Fin de Vida Útil (EOL) y varían según la versión y el componente de UIM. Por ejemplo, algunos componentes de UIM tuvieron fechas de EOS/EOL entre 2013 y 2015. La compatibilidad con ciertas versiones del sistema operativo de UIM 9.0.2 se interrumpió el 30 de octubre de 2018. La compatibilidad con Windows Server 2008 y R2 de UIM 20.3 se interrumpió el 1 de octubre de 2020.

- Fecha de finalización de la vida útil: consulte Fecha de finalización del soporte.

- Fecha de vencimiento de la actualización automática: no se especifica explícitamente como una característica general; las actualizaciones generalmente se administran a través de parches y nuevas versiones.

- Tipo de licencia: Licencia comercial, normalmente administrada a través de Broadcom.

- Modelo de implementación: entornos locales, SaaS o híbridos.

Requisitos técnicos

Los requisitos técnicos de CA UIM dependen en gran medida de la escala de implementación (pequeña, mediana, grande) y de los componentes específicos instalados (base de datos, servidor UIM, UMP, CABI, concentradores, robots).

- RAM:

- Servidor de base de datos: 16 GB (pequeño), 16 GB (mediano).

- Servidor UIM: 16 GB (pequeño), 32 GB (mediano).

- UMP (Portal de Gestión Unificada): 12 GB (pequeño).

- CABI (CA Business Intelligence): 12 GB (pequeño). Si CABI se implementa en la Consola del Operador, se requieren 8 GB de RAM adicionales.

- Concentradores generales: 8 GB.

- Procesador:

- Mínimo: clase XEON de 64 bits, 2,0 GHz.

- Servidor de base de datos: 16 núcleos x 2,8 GHz (pequeño), 24 núcleos x 2,8 GHz (mediano).

- Servidor UIM: 16 núcleos x 2,8 GHz (pequeño), 24 núcleos x 2,8 GHz (mediano).

- UMP: 8 núcleos x 2,8 GHz (pequeño).

- CABI: 8 núcleos x 2,8 GHz (pequeño). Si CABI se implementa en la consola del operador, se requieren 8 núcleos de CPU adicionales.

- Concentradores generales: 4 núcleos x 2,8 GHz.

- Almacenamiento:

- Servidor de base de datos: 100 GB (pequeño), 500 GB (mediano). Obtenga al menos 1 TB para la base de datos, utilizando RAID 10 para mayor velocidad y confiabilidad. Se recomiendan unidades SSD para una alta demanda de informes.

- Servidor UIM: 100 GB.

- Unidad de memoria UMP: 50 GB.

- CABI: 100 GB.

- Concentradores generales: 50 GB.

- Espacio en disco disponible: se recomiendan 15 GB en todos los sistemas, y el instalador requiere 2,1 GB de espacio temporal.

- Se recomienda almacenamiento SSD para datos, que varía entre 2 TB y 12 TB según la configuración de retención.

- Pantalla: No se detalla explícitamente, pero normalmente requiere una resolución de monitor estándar para consolas administrativas y paneles de control.

- Puertos:

- Controlador: Puerto 48000 (predeterminado), debe estar abierto bidireccionalmente entre el concentrador y el robot.

- Hub: Puerto 48002 (predeterminado), para comunicaciones de robot a hub y de administrador a hub.

- Cliente de túnel: Puerto 48003 para acceder al servidor de túnel.

- Sonda WASP: Puerto 80 para la consola de administración y la página web de UIM.

- Sondas: Cada sonda de un robot necesita un puerto después del 48007 (p. ej., 48008, 48009). Se recomienda un rango entre 48000 y 48050.

- Base de datos (MS SQL): Puerto 1433.

- Base de datos (Oracle): Puerto 1521.

- Servidor CA EEM: Puerto 5250.

- Configuración HTTPS: Puerto predeterminado 8443 para la consola de administración.

- Se debe abrir un rango de puertos (por ejemplo, 48000 a 48020) durante la instalación.

- Sistema operativo: Requiere un sistema operativo compatible con CA UIM. El servidor UIM, el servidor UMP y el servidor de base de datos UIM deben estar configurados en la misma zona horaria.

Análisis de Requisitos Técnicos: CA UIM es una solución empresarial con requisitos de hardware considerables, especialmente para implementaciones de gran tamaño. La arquitectura es distribuida, lo que requiere una planificación cuidadosa de la base de datos, el servidor UIM y los componentes del portal, a menudo en múltiples servidores físicos o virtuales para un rendimiento óptimo. El énfasis en procesadores de 64 bits y una cantidad considerable de RAM y almacenamiento indica su capacidad para gestionar una gran cantidad de datos de monitorización. La configuración de los puertos de red es crucial para la comunicación entre componentes y requiere una planificación detallada del firewall.

Soporte y compatibilidad

- Última versión: DX UIM 20.4, 23.4.

- Compatibilidad con SO: Compatible con diversas plataformas Windows, Linux, Solaris, AIX y HPUX para robots/controladores. Cada versión del SO tiene una fecha de finalización de la compatibilidad.

- Fecha de fin de soporte: Varía según la versión del producto y el componente. El soporte de versiones anteriores del robot está vinculado al soporte del sistema operativo subyacente. Broadcom proporciona documentación para las versiones de UIM de fin de servicio (heredadas).

- Localización: La documentación y las interfaces están disponibles en varios idiomas, incluidos inglés, japonés, chino, portugués (Brasil) y español (España).

- Controladores disponibles: CA UIM utiliza sondas para recopilar datos, que actúan como agentes especializados. Normalmente no depende de controladores tradicionales como el hardware, sino de su amplio conjunto de sondas (más de 140 sondas preconfiguradas) para diversas tecnologías.

Análisis del estado general de soporte y compatibilidad: Broadcom mantiene y actualiza activamente CA UIM, con versiones más recientes como DX UIM 20.4 y 23.4 vigentes. El soporte para versiones anteriores y sistemas operativos específicos está sujeto a las políticas de ciclo de vida de Broadcom, con anuncios claros de fin de soporte para cada plataforma. El producto ofrece un buen soporte de localización. En lugar de los controladores tradicionales, CA UIM utiliza una amplia gama de sondas para supervisar diversos componentes de la infraestructura, lo que garantiza una amplia compatibilidad con diversas tecnologías.

Estado de seguridad

- Características de seguridad:

- Gestión de cuentas con tipos de usuarios, políticas de contraseñas y permisos de ACL.

- Configuración HTTPS para la consola de administración y la consola del operador.

- Comunicación cifrada SSL entre componentes UIM, configurable para modo normal, compatibilidad o SSL.

- Soporte para inicio de sesión único SAML e integración LDAP.

- Capacidad de configurar el acceso a la consola del operador mediante una DMZ.

- Restricción de acceso a nivel de computadora (IP) a la base de datos de CA UIM.

- Configuraciones seguras de Hub y Robot, incluidas actualizaciones manuales a versiones seguras y transmisión segura de certificados.

- Mejores prácticas de firewall y referencia de puertos para configuraciones seguras.

- Recomendaciones para proteger el acceso privilegiado, aplicar políticas de contraseñas seguras y utilizar túneles de concentrador a concentrador con cifrado (certificados TLS 1.2 y X.509).

- Ejecutar robots y monitorear sondas bajo usuarios sin privilegios.

- Auditoría en interfaces UIM.

- Vulnerabilidades conocidas:

- CVE-2020-8010 (manejo inadecuado de ACL), CVE-2020-8011 (desreferencia de puntero nulo), CVE-2020-8012 (desbordamiento de búfer) que afectan a las versiones 20.1, 20.3.x y 9.20 de UIM y anteriores, con revisiones disponibles.

- CVE-2020-28421 (Control de acceso inadecuado) que permite la escalada de privilegios locales, afectando a UIM 20.1, 9.2.0, 9.1.0, 9.0.2, con revisiones disponibles.

- Se solucionaron las vulnerabilidades de Log4j2 (CVE-2021-44228, CVE-2021-45046 y CVE-2021-45105), y la Consola del Operador (OC) de DX UIM 20.4 reemplazó las bibliotecas de Log4j con la versión 2.17.1. Las versiones anteriores a DX UIM 20.4 eran vulnerables a CVE-2021-44228 y CVE-2021-45046.

- Estado de lista negra: No se aplica ningún estado de lista negra general al software empresarial. Se emiten avisos de seguridad y correcciones urgentes para las vulnerabilidades identificadas.

- Certificaciones: Las certificaciones de seguridad específicas (por ejemplo, FIPS, ISO) no se detallan explícitamente en la información proporcionada, pero se puede habilitar el cifrado FIPS.

- Compatibilidad con cifrado: Admite comunicación cifrada SSL entre componentes UIM. Se puede habilitar el cifrado FIPS, que requiere Bus (Robot) versión 7.80 o superior. Los túneles de concentrador a concentrador admiten cifrado con certificados TLS 1.2 y X.509.

- Métodos de autenticación: admite LDAP, inicio de sesión único SAML y gestión de cuentas internas con políticas de contraseñas.

- Recomendaciones generales: Broadcom recomienda implementar revisiones para las vulnerabilidades identificadas, proteger el acceso privilegiado, aplicar políticas de contraseñas seguras, utilizar túneles de concentrador a concentrador con cifrado y ejecutar robots con usuarios sin privilegios.

Análisis de la calificación general de seguridad: Broadcom CA UIM incorpora un sólido conjunto de funciones de seguridad, que incluyen control de acceso integral, cifrado de datos en tránsito y compatibilidad con métodos de autenticación empresarial. El proveedor aborda activamente las vulnerabilidades conocidas mediante la publicación de avisos de seguridad y revisiones, como las CVE relacionadas con la gestión de ACL, desbordamientos de búfer y Log4j2. También se enfatizan las mejores prácticas para una implementación segura, como la configuración del firewall, la protección de acceso privilegiado y la ejecución de robots por parte de usuarios sin privilegios. La capacidad de habilitar el cifrado FIPS refuerza aún más su seguridad. En general, CA UIM demuestra un compromiso con la seguridad; sin embargo, como todo software empresarial complejo, requiere la aplicación diligente de parches y el cumplimiento de las mejores prácticas de seguridad para una protección óptima.

Rendimiento y puntos de referencia

- Puntuaciones de referencia: Las puntuaciones de referencia públicas específicas no están disponibles en la información proporcionada. El rendimiento se analiza generalmente en términos de escalabilidad y métricas reales.

- Métricas de rendimiento en el mundo real:

- Escalabilidad: Broadcom utiliza DX UIM internamente para dar soporte a entornos de TI complejos y a gran escala en cientos de sitios, gestionando más de 40 soluciones SaaS esenciales para el negocio. Puede escalar para admitir 15,3 millones de mensajes por hora.

- Capacidad de monitoreo: capaz de monitorear miles de dispositivos y robots, con recomendaciones de tamaño para implementaciones pequeñas (<500 dispositivos, <200 robots), medianas (200-1000 robots) y grandes (>1000 robots).

- Reducción del ruido de alarma: Broadcom logró una reducción del 97 % en el ruido de alarma utilizando DX UIM, lo que generó mejores niveles de servicio y una respuesta más rápida.

- Tiempo medio de reparación (MTTR): la solución tiene como objetivo acelerar el MTTR a través de análisis inteligentes y una cobertura integral.

- Consumo de energía: no se aplica directamente al software; el consumo de energía depende de la infraestructura de hardware subyacente donde se implementa UIM.

- Huella de carbono: no se aplica directamente al software; depende de la eficiencia energética del hardware y de los centros de datos utilizados para la implementación.

- Comparación con recursos similares: CA UIM se posiciona como una solución unificada, basada en análisis, que ofrece una cobertura integral en infraestructuras de TI híbridas, con el objetivo de reducir la dependencia de múltiples herramientas puntuales inconexas. Ofrece descubrimiento, configuración y monitorización automatizados, lo que la diferencia de soluciones que pueden requerir mayor intervención manual o carecer de una visión unificada.

Análisis del estado general del rendimiento: Broadcom CA UIM está diseñado para ofrecer un alto rendimiento y escalabilidad, capaz de supervisar entornos de TI extensos y complejos. Su capacidad para procesar millones de mensajes por hora y reducir significativamente el ruido de las alarmas demuestra su eficiencia en situaciones reales. La arquitectura admite implementaciones distribuidas, lo que permite optimizar la asignación de recursos y el rendimiento. Si bien no se proporcionan puntuaciones de referencia específicas, el énfasis en el análisis inteligente, la resolución proactiva de problemas y la monitorización unificada sugiere un fuerte enfoque en el rendimiento, orientado a mejorar la eficiencia operativa y reducir el tiempo medio de reparación (MTTR).

Reseñas y comentarios de usuarios

Resumen de opiniones y comentarios de los usuarios:

- Puntos fuertes:

- Monitoreo integral: Los usuarios destacan con frecuencia su capacidad para administrar de manera proactiva una amplia gama de componentes de infraestructura, incluidos la red, los servidores, el almacenamiento, las bases de datos y las aplicaciones, en entornos locales, en la nube e híbridos.

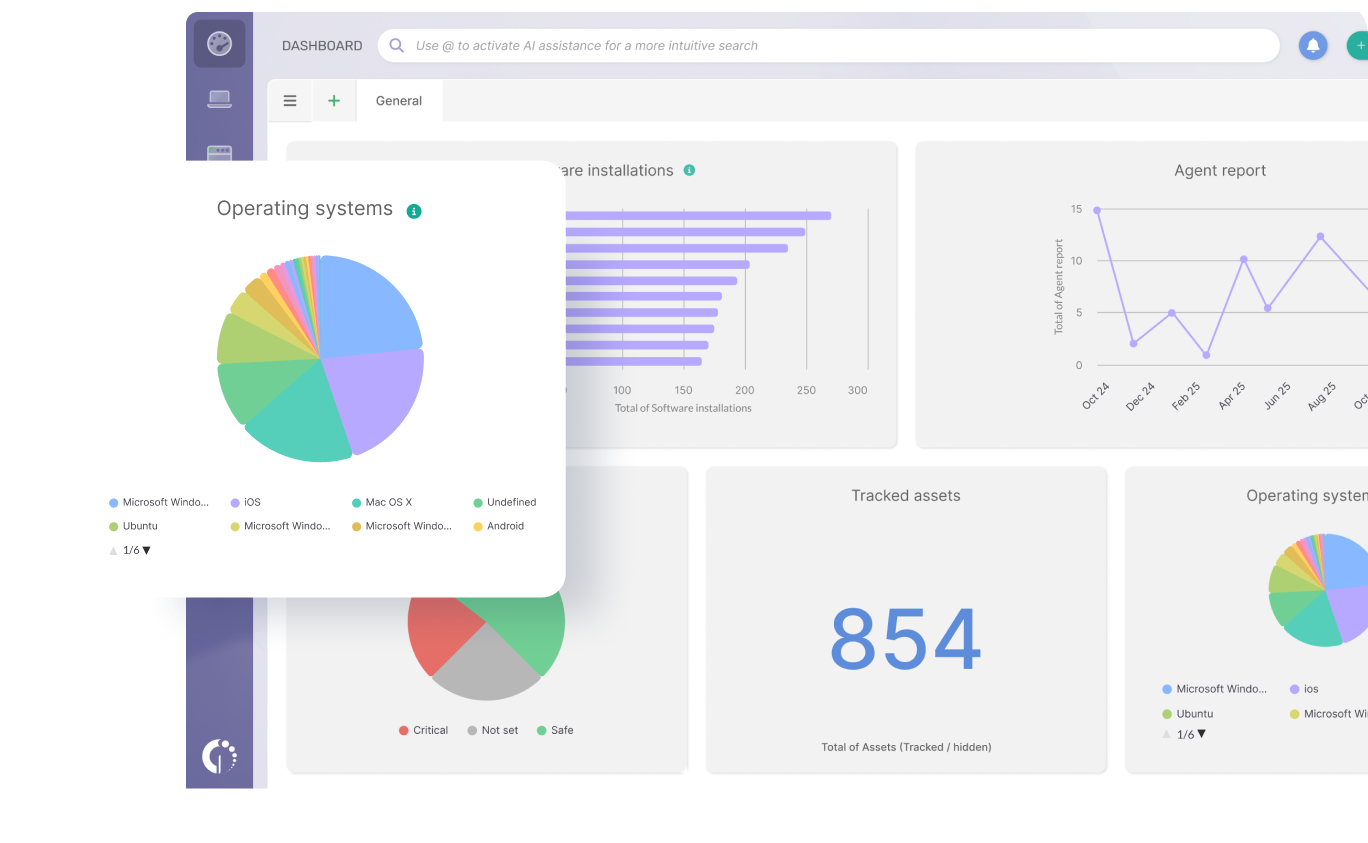

- Vista unificada y paneles de control: la plataforma proporciona un control centralizado y una vista única de toda la infraestructura a través de paneles de control personalizables, lo que ayuda a la rápida resolución de problemas y gestión.

- Automatización y análisis: características como el descubrimiento automatizado, la configuración, la implementación de monitoreo y el análisis avanzado (incluido el análisis de registros contextuales y el análisis predictivo) son muy valoradas para acelerar el tiempo promedio de reparación y mejorar la eficiencia.

- Escalabilidad: La solución es elogiada por su capacidad de escalar y soportar entornos de TI grandes y complejos.

- Alertas e informes: eficaz para generar alertas, proporcionar informes de tendencias y ofrecer creación, monitoreo y generación de informes de SLA sólidos.

- Debilidades:

- Complejidad: Algunos usuarios pueden encontrar la terminología y la arquitectura complejas, especialmente los usuarios nuevos.

- Uso intensivo de recursos: el sistema tiene importantes requisitos de hardware, en particular para implementaciones de mayor tamaño, lo que puede ser un factor a considerar en la planificación de recursos.

- Gestión de vulnerabilidades: si bien Broadcom publica correcciones, la presencia de vulnerabilidades conocidas (por ejemplo, Log4j2, problemas de ACL) requiere una atención continua a la aplicación de parches y actualizaciones.

- Instalación y configuración: La instalación y configuración iniciales pueden ser complejas, lo que requiere una planificación cuidadosa y el cumplimiento de la documentación.

- Casos de uso recomendados:

- Gestión proactiva de diversas infraestructuras de TI, incluidas redes, servidores, almacenamiento, bases de datos y aplicaciones.

- Supervisión de entornos de TI complejos e híbridos que abarcan recursos locales y en la nube.

- Organizaciones que buscan consolidar herramientas de monitoreo en una única plataforma unificada.

- Entornos que requieren análisis avanzados, información predictiva y configuración de monitoreo automatizada.

- Empresas centradas en mejorar los niveles de servicio, reducir el ruido de las alarmas y acelerar la resolución de problemas.

Resumen

Broadcom CA UIM (Gestión Unificada de Infraestructura) es una solución robusta y de nivel empresarial diseñada para la monitorización y gestión integral de diversas infraestructuras de TI. Sus principales ventajas residen en su capacidad para proporcionar una visión unificada de entornos físicos, virtuales, en la nube e híbridos, respaldada por una amplia gama de sondas especializadas. La plataforma destaca por su detección, configuración e implementación automatizadas, junto con análisis inteligentes que facilitan la resolución proactiva de problemas y una reducción significativa del ruido de las alarmas. Esto se traduce en mejores niveles de servicio y un tiempo medio de reparación más rápido. CA UIM ofrece amplias funciones de seguridad, que incluyen un sólido control de acceso, cifrado y compatibilidad con métodos de autenticación empresarial. Broadcom aborda activamente las vulnerabilidades mediante parches y avisos.

Sin embargo, la complejidad del activo y los considerables requisitos de hardware para implementaciones de mayor envergadura pueden representar una debilidad, lo que requiere una planificación y una asignación de recursos cuidadosas. Si bien es potente, los nuevos usuarios pueden experimentar una curva de aprendizaje debido a su amplia gama de funciones y terminología. La vigilancia continua en la aplicación de actualizaciones de seguridad y el cumplimiento de las mejores prácticas son cruciales para mantener su seguridad.

En general, CA UIM es muy recomendable para empresas que buscan una solución escalable, integrada e inteligente para gestionar entornos de TI complejos y heterogéneos, especialmente para aquellas que buscan consolidar sus esfuerzos de monitorización y mejorar la eficiencia operativa mediante la automatización y el análisis avanzado. Sus capacidades lo hacen ideal para organizaciones que priorizan la visibilidad integral, la detección proactiva de problemas y la prestación optimizada de servicios.

La información proporcionada se basa en datos públicos y puede variar según la configuración del dispositivo. Para obtener información actualizada, consulte los recursos oficiales del fabricante.

Explora otros software de este vendor

Symantec Messaging Gateway OS

Symantec Secure Web Gateway OS

Brocade Fabric OS (FOS)