GitLab Security & Compliance

GitLab Security & Compliance ofrece capacidades DevSecOps integradas.

Información básica

GitLab Security & Compliance se refiere al conjunto integral de funciones de la plataforma GitLab DevOps, diseñado para integrar la seguridad y el cumplimiento normativo a lo largo de todo el ciclo de vida del desarrollo de software. No es un producto independiente, sino un conjunto de funcionalidades que se ofrecen en los diferentes planes de GitLab, principalmente Premium y Ultimate.

- Modelo: Capacidades de plataforma DevSecOps integrada.

- Versión: Se ajusta al modelo de lanzamiento continuo de GitLab. Las funciones específicas de seguridad y cumplimiento suelen mejorarse o introducirse con las versiones principales y secundarias de GitLab. Por ejemplo, GitLab 18.0 introdujo varias capacidades de IA («GitLab Duo Core») en la versión Premium, y GitLab 18.5 se centra en la gestión de vulnerabilidades mediante IA.

- Fecha de lanzamiento: Las funcionalidades se lanzan y actualizan continuamente con las versiones de GitLab.

- Requisitos mínimos: Como parte de la plataforma GitLab, los requisitos varían según la escala de la implementación (número de usuarios, proyectos, etc.). Una instancia básica autogestionada de GitLab requiere un sistema operativo de 64 bits, 4 GB de RAM y 2,5 GB de almacenamiento para la instalación, con almacenamiento adicional para repositorios y base de datos.

- Sistemas operativos compatibles: Para instancias autogestionadas, GitLab admite diversas distribuciones de Linux de 64 bits, incluidas Ubuntu (versiones LTS), Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux y Red Hat Enterprise Linux. No se ejecuta de forma nativa en Microsoft Windows.

- Última versión estable: Varía según el ciclo de lanzamientos de GitLab. Los usuarios deben consultar la documentación oficial de GitLab para obtener la versión estable más reciente.

- Fecha de fin de soporte: GitLab ofrece soporte para versiones y sistemas operativos específicos, y las versiones antiguas eventualmente dejan de tener soporte oficial. Por ejemplo, el soporte para PostgreSQL 9.6 y 10 se eliminó en GitLab 13.0.

- Fecha de fin de vida útil: No aplicable como producto independiente; sigue el ciclo de vida de la plataforma GitLab.

- Fecha de vencimiento de la actualización automática: No aplicable; las actualizaciones son gestionadas por el usuario para instancias autogestionadas o por GitLab para ofertas SaaS.

- Tipo de licencia: GitLab ofrece diferentes niveles de licencia: Gratuita (Edición Comunitaria - Licencia MIT), Premium y Ultimate. Las funciones de seguridad y cumplimiento están disponibles principalmente en los niveles Premium y Ultimate.

- Modelo de implementación: Disponible como software como servicio (SaaS) en GitLab.com, como SaaS de un solo inquilino (GitLab Dedicated) para empresas altamente reguladas o como una instalación autogestionada.

Requisitos técnicos

Los requisitos técnicos de seguridad y cumplimiento de GitLab están intrínsecamente ligados a los requisitos generales de la instancia de GitLab, ya que estas funcionalidades están integradas en la plataforma. Los requisitos aumentan considerablemente con el número de usuarios y el volumen de datos y operaciones.

- RAM: Mínimo 4 GB para una instalación básica, pero se recomienda de 8 GB a 16 GB o más para instancias con 100 a 200 usuarios, y significativamente más para implementaciones más grandes (por ejemplo, 32 GB o más para 2000 usuarios).

- Procesador: Un procesador de 2 núcleos es el mínimo, pero se recomiendan procesadores de 4 u 8 núcleos para un mejor rendimiento, especialmente con una mayor carga de usuarios y operaciones simultáneas, incluidos los análisis de seguridad.

- Almacenamiento: Se requiere un mínimo de 2,5 GB para la instalación del paquete Omnibus GitLab. Es fundamental contar con almacenamiento adicional para repositorios, bases de datos, artefactos y resultados de análisis de seguridad. Se recomienda encarecidamente el uso de unidades SSD (con E/S rápida) para un rendimiento óptimo. La base de datos PostgreSQL requiere entre 5 y 10 GB, dependiendo del número de usuarios.

- Visualización: No aplicable directamente a componentes del lado del servidor. La interfaz web requiere capacidades de visualización estándar.

- Puertos: Se requieren puertos web estándar (por ejemplo, 80, 443 para HTTP/HTTPS) y puertos específicos de Git (por ejemplo, 22 para SSH).

- Sistema operativo: Distribuciones Linux de 64 bits como Ubuntu (LTS), Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux y Red Hat Enterprise Linux. Windows no es compatible de forma nativa.

Análisis de los requisitos técnicos

La naturaleza integrada de GitLab implica que sus funciones de seguridad y cumplimiento no tienen requisitos técnicos separados. El consumo de recursos de la plataforma, en particular de CPU y RAM, aumenta con la activación y el uso de herramientas de análisis de seguridad (SAST, DAST, análisis de dependencias, análisis de contenedores, etc.) y con el volumen de código analizado. El rendimiento puede verse afectado significativamente si las soluciones de análisis de seguridad en tiempo real con enlaces a nivel de kernel no están configuradas correctamente para excluir los directorios y procesos de GitLab. El aprovisionamiento adecuado de almacenamiento rápido (SSD) y suficiente RAM es fundamental para mantener la capacidad de respuesta, especialmente en entornos con pipelines de seguridad activos. La dependencia de sistemas operativos basados en Linux simplifica la implementación en muchos entornos DevOps, pero requiere virtualización para infraestructuras basadas en Windows.

Soporte y compatibilidad

GitLab ofrece un amplio soporte y compatibilidad para su plataforma, que se extiende a sus funciones de seguridad y cumplimiento normativo.

- Última versión: GitLab publica versiones principales mensualmente, con actualizaciones de seguridad según sea necesario. Se recomienda a los usuarios mantenerse al día para disfrutar de las últimas funciones y correcciones de seguridad.

- Sistemas operativos compatibles: Principalmente distribuciones de Linux de 64 bits, incluidas Ubuntu, Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux y Red Hat Enterprise Linux.

- Fecha de fin de soporte: Algunas versiones de sistemas operativos y componentes incluidos (p. ej., PostgreSQL) tienen fechas de fin de soporte definidas. Los usuarios deben consultar la documentación oficial de GitLab para obtener información detallada sobre las políticas.

- Localización: GitLab admite la localización, lo que permite a los administradores cambiar el idioma predeterminado de toda la instancia. La plataforma también permite añadir nuevos idiomas, y el contenido traducido aparecerá en la interfaz de usuario una vez aprobado.

- Controladores disponibles: GitLab incluye los controladores y dependencias necesarios en su paquete Omnibus para instalaciones autogestionadas. Para integraciones externas, se mantiene la compatibilidad con conectores de bases de datos estándar (PostgreSQL es la única base de datos compatible) y clientes de API.

Análisis del estado general de soporte y compatibilidad

GitLab ofrece un sólido soporte y compatibilidad, especialmente para entornos basados en Linux. Su modelo de lanzamiento continuo garantiza la rápida iteración y entrega de nuevas funciones y mejoras de seguridad. El compromiso de la plataforma con la compatibilidad con diversas distribuciones de Linux y su enfoque integrado de las dependencias simplifican la implementación y el mantenimiento de instancias autogestionadas. Sin embargo, la falta de soporte nativo para Windows implica una mayor complejidad para entornos exclusivamente Windows. Se está trabajando en la localización, con la posibilidad de personalizar la configuración de idioma a nivel de instancia y de usuario. La completa documentación y la activa comunidad mejoran aún más el ecosistema de soporte.

Estado de seguridad

GitLab Security & Compliance ofrece un sólido conjunto de funciones diseñadas para proteger la cadena de suministro de software y garantizar el cumplimiento normativo.

- Características de seguridad:

- Pruebas de seguridad de aplicaciones estáticas (SAST)

- Pruebas de seguridad de aplicaciones dinámicas (DAST)

- Detección secreta

- Escaneo de dependencias

- Escaneo de contenedores

- Cumplimiento de la licencia

- Pruebas de fuzzing

- Seguridad de la API

- Gestión de políticas de seguridad (Políticas de ejecución y resultados de escaneo)

- Gestión del cumplimiento (marcos normativos, informes, eventos de auditoría)

- Gestión de vulnerabilidades (seguimiento, priorización, informes)

- Gestión de auditorías y registros de auditoría

- Ramas protegidas y aprobaciones de solicitudes de fusión

- Control de acceso basado en roles (RBAC) con permisos granulares

- Formación integral en seguridad

- Almacenamiento seguro de archivos para datos confidenciales en pipelines de CI/CD

- Vulnerabilidades conocidas: GitLab, como cualquier software complejo, presenta vulnerabilidades. Estas se identifican y corrigen periódicamente mediante actualizaciones de seguridad. Entre los tipos comunes se incluyen el control de acceso inadecuado, la denegación de servicio, las secuencias de comandos entre sitios (XSS), la ejecución remota de código y la divulgación de información. GitLab proporciona parches de forma oportuna y recomienda a los usuarios mantenerse actualizados.

- Estado en la lista negra: No aplicable.

- Certificaciones: GitLab cuenta con las certificaciones ISO/IEC 27001:2022, ISO/IEC 27017:2015 e ISO/IEC 27018:2019 para sus soluciones SaaS (GitLab.com y GitLab Dedicated). Además, posee informes SOC 2 Tipo 2 y cumple con la norma FIPS 140-2.

- Compatibilidad con cifrado: Los datos se cifran tanto en reposo como en tránsito. GitLab utiliza TLS Strict, HTTPS y SSL Universal para los datos en tránsito (se recomienda y admite TLS 1.2 o superior). Los datos en reposo se cifran mediante AES-256, a menudo aprovechando las capacidades de proveedores de nube como AWS AES-256 para GitLab Dedicated. GitLab también admite archivos de configuración cifrados para ajustes confidenciales.

- Métodos de autenticación: Admite varios métodos de autenticación, incluidas contraseñas (con políticas de contraseñas fuertes), autenticación de dos factores (OTP, WebAuthn), claves SSH, tokens de acceso e integración con proveedores de identidad externos como LDAP, OmniAuth, SAML, SCIM, OIDC y OAuth.

- Recomendaciones generales:

- Implemente contraseñas seguras y únicas, y la autenticación multifactor.

- Restringir los permisos al mínimo necesario (privilegio mínimo).

- Deshabilitar los registros públicos y exigir confirmación por correo electrónico.

- Habilite las ramas protegidas y los flujos de trabajo de aprobación de solicitudes de fusión.

- Actualice periódicamente GitLab, el sistema operativo y su software.

- Excluir los directorios y procesos de GitLab del análisis antivirus en tiempo real para evitar la degradación del rendimiento.

- Refuerce la seguridad de la instancia de GitLab configurando los ajustes de la aplicación, CI/CD y el sistema operativo.

- Proteja los secretos de CI, idealmente utilizando herramientas como HashiCorp Vault.

Análisis de la calificación general de seguridad

GitLab Security & Compliance ofrece una alta calificación de seguridad general gracias a su enfoque integral e integrado de DevSecOps. La plataforma incorpora el análisis de seguridad y la aplicación de políticas directamente en el flujo de trabajo de desarrollo, promoviendo una postura de seguridad proactiva. Su cumplimiento con las certificaciones de la industria (ISO, SOC 2, FIPS 140-2) y sus sólidas capacidades de cifrado para datos en reposo y en tránsito demuestran un firme compromiso con la protección de datos. Si bien las vulnerabilidades son una preocupación constante para cualquier software, el enfoque transparente de GitLab para la generación de informes y la aplicación de parches, junto con funciones como el seguimiento avanzado de vulnerabilidades, ayuda a las organizaciones a gestionar y mitigar los riesgos de manera eficaz. Las amplias opciones de autenticación y las recomendaciones de fortalecimiento permiten a los usuarios proteger aún más sus instancias. Sin embargo, la seguridad efectiva depende en última instancia de una configuración adecuada y una gestión activa por parte del usuario, especialmente en implementaciones autogestionadas.

Rendimiento y puntos de referencia

El rendimiento de las funciones de seguridad y cumplimiento de GitLab está profundamente interrelacionado con el rendimiento general de la instancia de GitLab y las herramientas de seguridad específicas empleadas.

- Puntuaciones de referencia: Las puntuaciones de referencia específicas para "Seguridad y cumplimiento" como activo independiente no se suelen publicar. El rendimiento se mide en el contexto de toda la plataforma GitLab.

- Métricas de rendimiento en el mundo real:

- El análisis de seguridad integrado puede mejorar significativamente la eficiencia. Un estudio de caso reportó un análisis de seguridad 13 veces más rápido y una reducción del 90% en el esfuerzo administrativo tras la adopción de GitLab.

- Las soluciones de escaneo de seguridad en tiempo real (por ejemplo, antivirus con ganchos a nivel de kernel) pueden causar una degradación grave del rendimiento en GitLab, afectando particularmente las operaciones de Gitaly, lo que lleva a que las llamadas a la API tarden más de 10 segundos y se produzcan tiempos de espera agotados.

- Los síntomas de problemas de rendimiento debidos al escaneo incluyen carga lenta de las páginas del proyecto, tiempos de espera agotados para las consultas GraphQL y diferencias lentas en las solicitudes de fusión.

- GitLab 18.5 introduce la gestión de vulnerabilidades impulsada por IA para agilizar la clasificación y priorización, con el objetivo de reducir el ruido de cientos de resultados de escaneo para centrarse en los problemas críticos, mejorando así la eficiencia de los equipos de seguridad.

- Consumo de energía: No se aplica directamente al software. El consumo de energía depende de la infraestructura de hardware subyacente donde se implementa GitLab.

- Huella de carbono: No se aplica directamente al software. Depende de la eficiencia energética de los centros de datos o del hardware local.

- Comparación con otras soluciones similares: La fortaleza de GitLab reside en su enfoque de plataforma única, que integra la seguridad y el cumplimiento normativo directamente en el flujo de trabajo de DevOps, a diferencia de las soluciones que utilizan múltiples herramientas. Esta integración busca reducir el cambio de contexto y mejorar la eficiencia en comparación con el uso de herramientas de seguridad independientes.

Análisis del estado general del rendimiento

El rendimiento de las funciones de Seguridad y Cumplimiento de GitLab suele ser eficiente cuando se configuran correctamente dentro de la plataforma integrada. El enfoque de "desplazamiento a la izquierda", donde los análisis de seguridad forman parte del pipeline de CI/CD, puede generar ciclos de retroalimentación más rápidos y reducir la sobrecarga general de seguridad en comparación con los procesos de seguridad tradicionales y aislados. Sin embargo, la alta demanda computacional de las herramientas de análisis de seguridad requiere recursos de servidor adecuados (CPU, RAM, almacenamiento rápido). Un aspecto crítico del rendimiento es la interacción con software externo de análisis de seguridad en tiempo real, que puede afectar gravemente la capacidad de respuesta de GitLab si no se configura correctamente para excluir sus directorios operativos. Los avances recientes, como la priorización de vulnerabilidades basada en IA, buscan optimizar aún más el rendimiento de los equipos de seguridad al centrar los esfuerzos de remediación en las amenazas reales.

Reseñas y comentarios de los usuarios

Las reseñas y comentarios de los usuarios sobre GitLab Security & Compliance generalmente destacan su naturaleza integrada y su conjunto completo de funciones como fortalezas significativas, al tiempo que señalan áreas de mejora.

- Fortalezas:

- Plataforma unificada: Los usuarios aprecian tener herramientas de seguridad y cumplimiento integradas directamente en la plataforma DevOps, lo que reduce la complejidad de la cadena de herramientas y mejora la colaboración entre los equipos de desarrollo, seguridad y operaciones.

- Escaneo automatizado: La capacidad de ejecutar automáticamente escaneos SAST, DAST, de dependencias y de contenedores dentro de las canalizaciones CI/CD es muy valorada para la detección temprana de vulnerabilidades.

- Funcionalidades de cumplimiento: Funcionalidades como los registros de auditoría, los marcos de cumplimiento y la gestión de políticas ayudan a las organizaciones a cumplir con los requisitos reglamentarios y a proporcionar pruebas para las auditorías.

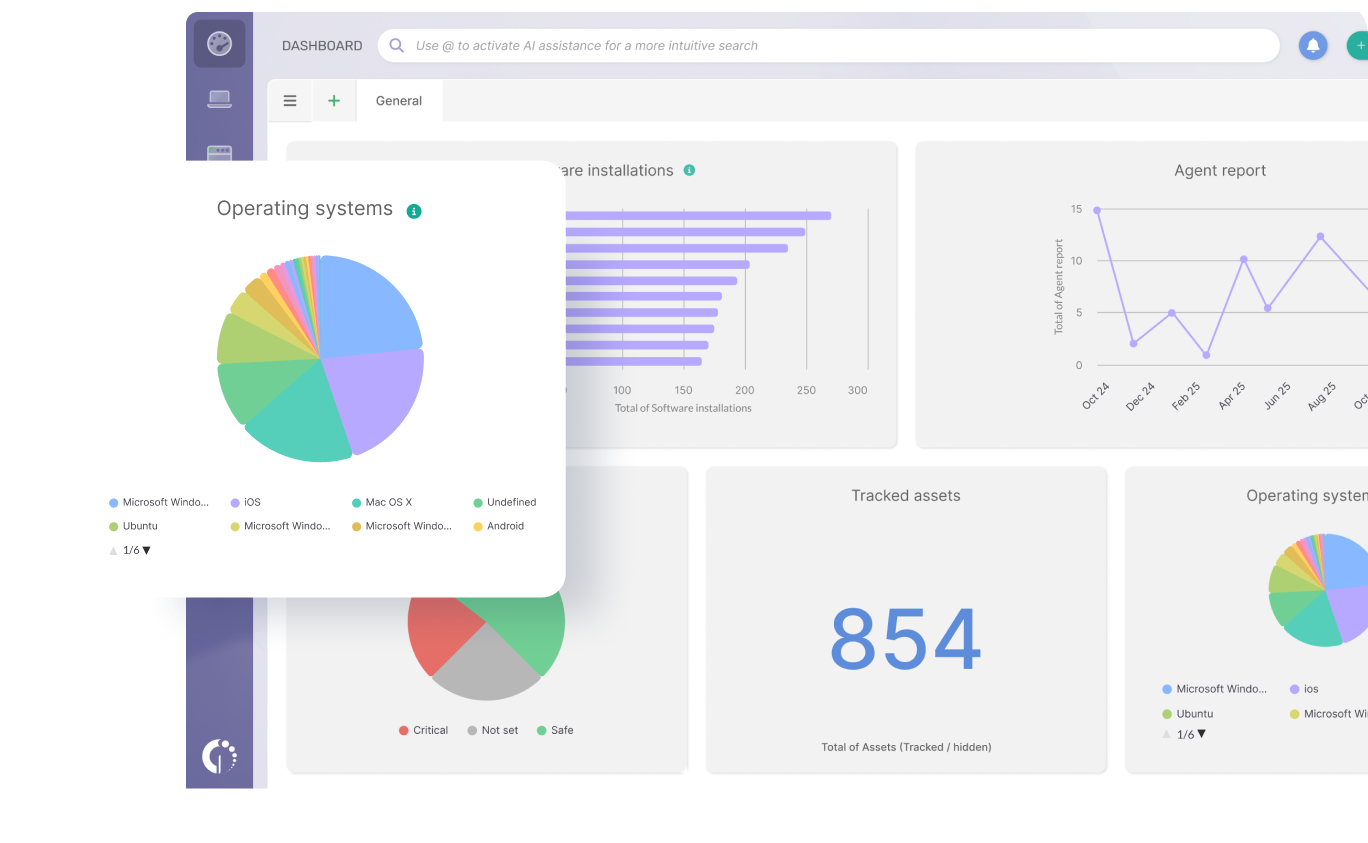

- Visibilidad e informes: Los paneles de seguridad y los informes de vulnerabilidades ofrecen una visibilidad clara del estado de seguridad de los proyectos y grupos.

- Aplicación de políticas: La capacidad de aplicar políticas de seguridad, como exigir análisis de seguridad o aprobaciones de solicitudes de fusión en función de las reglas de la política, garantiza el cumplimiento de los estándares de seguridad.

- Debilidades:

- Consumo de recursos: La ejecución de análisis de seguridad exhaustivos puede consumir muchos recursos, lo que puede afectar al rendimiento del flujo de datos y requerir una inversión significativa en infraestructura.

- Falsos positivos/ruido: En ocasiones, los usuarios informan de un alto volumen de resultados de los análisis, lo que genera "ruido" que puede dificultar la priorización de las amenazas reales.

- Complejidad de la configuración: Si bien es una herramienta potente, configurar políticas de seguridad avanzadas y garantizar un rendimiento óptimo puede requerir conocimientos técnicos profundos.

- Coste: Las funciones avanzadas de seguridad y cumplimiento normativo están disponibles principalmente en los niveles Premium y Ultimate, lo que puede suponer una barrera para las organizaciones más pequeñas.

- Casos de uso recomendados:

- Organizaciones que buscan integrar prácticas de seguridad a lo largo de todo su ciclo de vida de desarrollo de software (DevSecOps).

- Equipos que requieren sólidas capacidades de gestión y auditoría del cumplimiento normativo (por ejemplo, ISO, SOC 2, FIPS).

- Empresas que buscan consolidar sus cadenas de herramientas y mejorar la colaboración entre los equipos de desarrollo, seguridad y operaciones.

- Entornos donde el escaneo de seguridad automatizado y la aplicación de políticas son fundamentales para mantener la calidad del código y los estándares de seguridad.

Resumen

GitLab Security & Compliance representa un conjunto de funciones potente e integrado dentro de la plataforma GitLab DevOps, diseñado para incorporar la seguridad y el cumplimiento normativo en cada etapa del ciclo de vida del desarrollo de software. Su principal fortaleza reside en la unificación de diversas herramientas de pruebas de seguridad (SAST, DAST, detección de secretos, análisis de dependencias, análisis de contenedores, cumplimiento de licencias, pruebas de fuzzing, seguridad de API) y capacidades de gestión del cumplimiento (aplicación de políticas, registros de auditoría, marcos de cumplimiento) en una única plataforma coherente. Esta integración fomenta un enfoque de seguridad preventivo, permitiendo la detección y corrección tempranas de vulnerabilidades y reduciendo significativamente la carga administrativa.

Este activo cuenta con sólidas certificaciones de seguridad, incluyendo ISO/IEC 27001, SOC 2 Tipo 2 y cumplimiento con FIPS 140-2, lo que demuestra un firme compromiso con los estándares de la industria. Los datos están protegidos mediante cifrado integral tanto en reposo como en tránsito, utilizando AES-256 y TLS 1.2/1.3. Una amplia gama de métodos de autenticación, incluyendo la autenticación multifactor y la integración con proveedores de identidad externos, garantiza un control de acceso seguro. Si bien GitLab, como cualquier sistema complejo, experimenta vulnerabilidades, mantiene una postura proactiva en la identificación y corrección de errores, con innovaciones recientes como la gestión de vulnerabilidades basada en IA, cuyo objetivo es mejorar la priorización y reducir el ruido.

Sin embargo, el análisis de seguridad puede consumir muchos recursos, lo que exige una planificación y un aprovisionamiento cuidadosos de la infraestructura subyacente. Las soluciones de análisis de seguridad en tiempo real incompatibles también pueden degradar gravemente el rendimiento si no están configuradas correctamente. Las funciones avanzadas de seguridad y cumplimiento están disponibles principalmente en los planes Premium y Ultimate de pago, lo que puede suponer un coste adicional para algunas organizaciones. El uso eficaz de las capacidades de seguridad de GitLab también requiere el cumplimiento de las mejores prácticas de configuración, aplicación de parches y gestión de accesos.

En resumen, GitLab Security & Compliance es una excelente opción para organizaciones que buscan una plataforma DevSecOps unificada, automatizada y que cumpla con las normativas. Sus fortalezas en integración, funcionalidades integrales y sólida seguridad compensan sus posibles debilidades en cuanto a la demanda de recursos y la complejidad de la configuración, especialmente para empresas comprometidas con un proceso de entrega de software seguro y eficiente.

La información proporcionada se basa en datos de dominio público y puede variar según la configuración específica del dispositivo. Para obtener información actualizada, consulte los recursos oficiales del fabricante.