BeyondTrust Password Safe

BeyondTrust Password Safe destaca por su seguridad y automatización.

Información básica

BeyondTrust Password Safe es una solución integral de gestión de acceso privilegiado (PAM) diseñada para proteger, gestionar y auditar credenciales y sesiones privilegiadas para identidades humanas y no humanas.

- Modelo: Solución de gestión de acceso privilegiado (PAM) basada en software.

- Versión: Lanzamientos iterativos.

- Fecha de lanzamiento: Última versión principal 25.1.0 en junio de 2025; última versión de mantenimiento 25.1.1.165 (local) en agosto de 2025.

- Requisitos mínimos: Requiere un entorno de servidor robusto. Los detalles específicos dependen de la escala de implementación.

- Sistemas operativos compatibles (servidor/consola): Windows Server 2012 y versiones posteriores.

- Sistemas operativos compatibles (activos gestionados): Amplia gama que incluye Windows, Linux, Unix, AIX, macOS, dispositivos de red (por ejemplo, Cisco, Fortinet, F5 BIG-IP), bases de datos (por ejemplo, MS SQL Server, MySQL, Oracle, PostgreSQL) y plataformas en la nube (por ejemplo, Azure, AWS, Google Cloud Platform).

- Última versión estable: 25.1.1.165 (local) a partir del 5 de agosto de 2025 y 25.1 (nube) a partir del 5 de junio de 2025.

- Fecha de fin de soporte: BeyondTrust ofrece soporte para todas las versiones de plataformas que aún cuentan con soporte de sus respectivos proveedores. Las fechas específicas de fin de soporte para BeyondTrust Password Safe no se especifican públicamente, pero están vinculadas al ciclo de vida de los sistemas operativos y las versiones de bases de datos subyacentes.

- Fecha de fin de vida útil: No especificada públicamente.

- Fecha de caducidad de la actualización automática: No especificada públicamente.

- Tipo de licencia: Modelo de licencia comercial/empresarial.

- Modelo de implementación: Disponible como software como servicio (SaaS) alojado en Microsoft Azure, infraestructura como servicio (IaaS) a través de plataformas en la nube (Azure, AWS) e implementaciones locales. Admite configuraciones activo/activo y activo/pasivo para alta disponibilidad.

Requisitos técnicos

BeyondTrust Password Safe es una solución basada en servidor, cuyos requisitos técnicos varían considerablemente según la escala de implementación (número de cuentas administradas, sesiones simultáneas y datos de auditoría). Los componentes principales suelen ejecutarse en un entorno Windows Server y utilizan una base de datos SQL.

- Procesador: Se requieren procesadores multinúcleo, con un escalado de rendimiento basado en el número de activos administrados y sesiones simultáneas.

- RAM: Los requisitos mínimos suelen comenzar entre 8 y 16 GB para implementaciones más pequeñas, aumentando significativamente para entornos empresariales.

- Almacenamiento: Se requiere almacenamiento de alto rendimiento (se recomienda SSD) para el sistema operativo, los archivos de las aplicaciones y la base de datos. La capacidad de almacenamiento debe ser suficiente para los extensos registros de auditoría y las grabaciones de sesión, que pueden consumir un espacio considerable.

- Pantalla: Resolución de pantalla estándar para la administración del servidor (por ejemplo, 1024x768 o superior).

- Puertos: Utiliza principalmente el puerto TCP 443 (HTTPS) para la comunicación entrante segura. Es posible que se requieran puertos adicionales para la integración con servicios de directorio, sistemas gestionados y otras herramientas empresariales.

- Sistema operativo: Windows Server 2012, 2016, 2019 o 2022 para los componentes del servidor Password Safe.

- Base de datos: Microsoft SQL Server (Enterprise Edition 2016, 2017, 2019, 2022) o Microsoft Azure/Amazon RDS para SQL Server.

Análisis de los requisitos técnicos

Los requisitos técnicos de BeyondTrust Password Safe son de nivel empresarial, lo que exige una infraestructura de servidores robusta. Si bien no se especifican los mínimos para todos los componentes, la solución está diseñada para la escalabilidad, admitiendo implementaciones desde entornos de un solo sitio hasta entornos multisitio geográficamente dispersos. El rendimiento se ve fuertemente influenciado por la configuración del hardware y la base de datos subyacentes, especialmente en lo que respecta al volumen de sesiones privilegiadas y datos de auditoría. Las organizaciones deben planificar su infraestructura cuidadosamente, considerando el crecimiento futuro y la necesidad de alta disponibilidad.

Soporte y compatibilidad

BeyondTrust Password Safe ofrece un amplio soporte y compatibilidad en diversos ecosistemas de TI, lo que garantiza una amplia aplicabilidad para la gestión de credenciales y sesiones.

- Última versión: 25.1.1.165 (local) y 25.1 (nube).

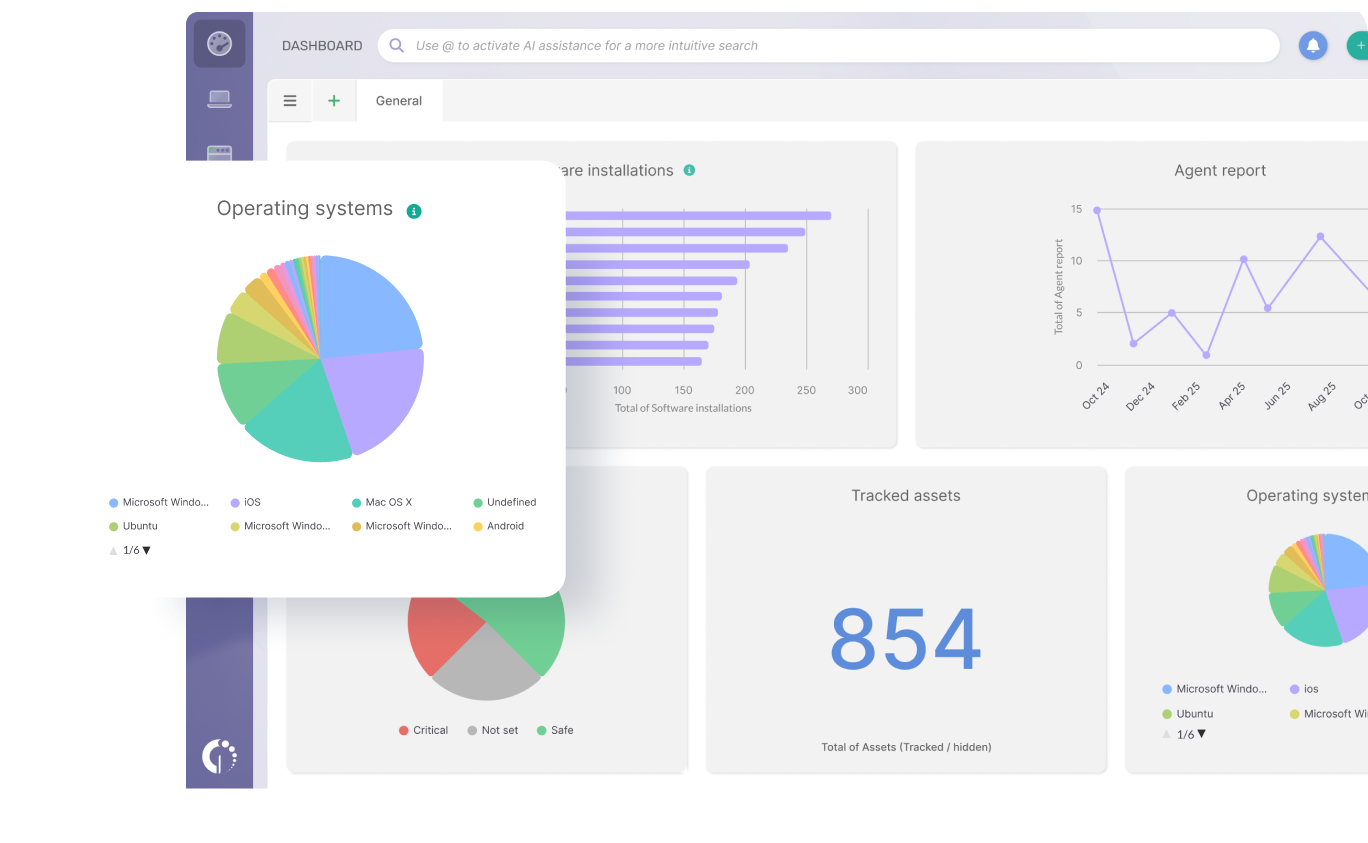

- Compatibilidad con sistemas operativos:

- Servidor/Consola: Windows Server 2012 y versiones posteriores.

- Activos gestionados: Soporte integral para diversos sistemas operativos, incluidos Windows, Linux, Unix, AIX, macOS, Solaris, dispositivos de red (por ejemplo, Cisco, Fortinet, F5 BIG-IP) y bases de datos (por ejemplo, MS SQL Server, MySQL, Oracle, PostgreSQL).

- Navegadores: Chrome, Edge, Firefox, Internet Explorer 11.

- Móvil: Aplicaciones iOS y Android para la gestión de credenciales.

- Fecha de fin de soporte: BeyondTrust mantiene el soporte para las plataformas mientras sus respectivos proveedores las ofrezcan. Se recomienda a los clientes mantener el software subyacente actualizado para garantizar la seguridad y la continuidad del soporte.

- Localización: La existencia de una base de clientes global implica la compatibilidad con varios idiomas, aunque en los datos proporcionados no se detallan los idiomas específicos.

- Controladores disponibles: No aplicable en el sentido tradicional; la solución se integra a través de API y protocolos estándar.

Análisis del estado general de soporte y compatibilidad

BeyondTrust Password Safe ofrece una sólida compatibilidad, integrándose con una amplia gama de sistemas operativos, dispositivos de red, bases de datos y entornos en la nube. Esta amplia compatibilidad es fundamental para entornos empresariales con infraestructuras de TI heterogéneas. El compromiso de brindar soporte a las plataformas mientras sus proveedores lo hagan garantiza la longevidad y reduce las preocupaciones de compatibilidad para los clientes. La disponibilidad de aplicaciones móviles mejora aún más la accesibilidad y la flexibilidad de gestión. Sin embargo, las organizaciones deben consultar la documentación detallada de BeyondTrust sobre las plataformas compatibles para conocer la compatibilidad específica de versiones y garantizar un rendimiento y una seguridad óptimos.

Estado de seguridad

BeyondTrust Password Safe está diseñado con un sólido marco de seguridad para proteger las credenciales y sesiones privilegiadas, abordando aspectos críticos de la seguridad de la identidad y el acceso.

- Características de seguridad:

- Gestión integral de credenciales para identidades humanas y no humanas.

- Capacidades de monitorización, grabación y finalización de sesiones en tiempo real.

- Detección y registro automatizados de cuentas privilegiadas y secretos.

- Rotación automatizada de contraseñas y gestión de secretos (claves API, tokens, claves SSH).

- Acceso privilegiado Just-in-Time (JIT).

- Control de acceso adaptativo basado en el contexto (día, fecha, hora, ubicación).

- Análisis avanzado de amenazas privilegiadas para la detección de desviaciones sospechosas.

- Eliminación de credenciales codificadas mediante la gestión de contraseñas de aplicación a aplicación.

- Gestión segura de claves SSH con rotación automatizada y control de acceso granular.

- Vulnerabilidades conocidas: No se encontraron vulnerabilidades importantes divulgadas públicamente en los datos proporcionados.

- Estado en la lista negra: No aplicable.

- Certificaciones:

- Certificación TX-RAMP Nivel 2.

- FedRAMP Alta Autorización (para Password Safe y Gestión de Privilegios de Puntos Finales).

- Certificaciones AWS SOC 2 Tipo 2 y Azure SOC 2 Tipo 2 para implementaciones en la nube.

- Cumplimiento de la norma ISO/IEC 27001:2022 para la gestión de la seguridad de la información.

- Compatibilidad con cifrado:

- Los datos en reposo en Password Safe Cloud se almacenan en bases de datos Azure SQL con cifrado transparente.

- Los archivos de grabación de sesión se cifran mediante cifrado a nivel de aplicación con claves de cifrado de datos de cliente únicas.

- Se admite la integración de HSM (Módulo de Seguridad de Hardware) para una gestión de claves mejorada.

- Todo el tráfico entrante a Password Safe Cloud utiliza HTTP cifrado estándar en el puerto 443.

- Métodos de autenticación:

- Cuentas locales de BeyondInsight.

- Integración con Active Directory, Entra ID (Azure AD) y LDAP.

- Autenticación multifactor (MFA) que incluye contraseña de un solo uso basada en tiempo (TOTP) y autenticación con tarjeta inteligente.

- Autenticación de terceros mediante el estándar SAML 2.0 (por ejemplo, Okta, Ping Identity, ADFS).

- Recomendaciones generales: Implemente políticas de contraseñas robustas, aplique el principio de mínimo privilegio, utilice la autenticación multifactor, revise periódicamente los registros de auditoría y realice evaluaciones de seguridad periódicas. La solución facilita la aplicación de estas buenas prácticas.

Análisis de la calificación de seguridad general

BeyondTrust Password Safe cuenta con una sólida calificación de seguridad general. Ofrece una estrategia de defensa multicapa que incluye una gestión robusta de credenciales, monitorización de sesiones en tiempo real y capacidades avanzadas de detección de amenazas. Su extenso catálogo de certificaciones (TX-RAMP, FedRAMP High, SOC 2, ISO 27001) avala su cumplimiento con los más altos estándares de seguridad. La compatibilidad con diversos métodos de cifrado y mecanismos de autenticación robustos refuerza aún más su nivel de seguridad. El enfoque en la detección automatizada, la rotación de contraseñas y el acceso justo a tiempo reduce significativamente la superficie de ataque asociada a las cuentas con privilegios.

Rendimiento y puntos de referencia

La información proporcionada no incluye puntuaciones de referencia específicas, métricas de rendimiento en el mundo real, consumo de energía ni datos sobre la huella de carbono de BeyondTrust Password Safe. El rendimiento depende en gran medida de la arquitectura de implementación, la escala y la infraestructura subyacente.

- Puntuaciones de referencia: No disponibles públicamente.

- Métricas de rendimiento en el mundo real: No disponibles públicamente.

- Consumo de energía: No aplicable directamente al software; depende de la infraestructura de hardware subyacente.

- Huella de carbono: No aplicable directamente al software; depende de la infraestructura de hardware subyacente y de la eficiencia del centro de datos.

- Comparación con productos similares: Se compara frecuentemente con CyberArk Privileged Access Manager. Los usuarios destacan la función "Reglas inteligentes" de BeyondTrust para la incorporación automatizada de usuarios como un elemento diferenciador clave.

Análisis del estado general del rendimiento

Aunque no se proporcionan métricas de rendimiento explícitas, BeyondTrust Password Safe está diseñado para ofrecer escalabilidad y alta disponibilidad, lo que permite su uso en entornos empresariales complejos. La solución ofrece opciones de implementación flexibles, incluidas configuraciones activo/activo e implementaciones en la nube, para cumplir con los exigentes requisitos de rendimiento y tiempo de actividad. Los comentarios de los usuarios indican que, si bien la funcionalidad principal funciona correctamente, algunos aspectos, como la búsqueda global y la generación de informes, pueden experimentar tiempos de carga más lentos, especialmente en entornos de gran tamaño. La gestión de sesiones para SSH y RDP es generalmente sólida, pero algunos usuarios sugieren mejoras para otras aplicaciones y aplicaciones web. Se espera que el rendimiento general sea óptimo para su propósito, siempre que la infraestructura subyacente esté adecuadamente aprovisionada.

Reseñas y comentarios de los usuarios

Las reseñas y comentarios de los usuarios sobre BeyondTrust Password Safe resaltan sus puntos fuertes en seguridad y automatización, junto con algunas áreas de mejora, particularmente en lo que respecta a la complejidad inicial y ciertos aspectos de la experiencia del usuario.

- Fortalezas:

- Seguridad robusta: Los usuarios elogian constantemente sus sólidas características de seguridad, que incluyen la rotación automática de contraseñas, la gestión de sesiones, los controles de acceso granulares y el registro de auditoría completo.

- Automatización: Se valoran mucho las funciones como las "Reglas inteligentes" para la detección y la incorporación automatizadas de cuentas, ya que reducen el esfuerzo administrativo.

- Gestión centralizada: Proporciona una plataforma única para gestionar credenciales privilegiadas, secretos y sesiones, simplificando la supervisión.

- Monitoreo y grabación de sesiones: El monitoreo y la grabación en tiempo real de las sesiones privilegiadas se consideran excelentes para la rendición de cuentas y el análisis forense.

- Escalabilidad y flexibilidad: Se integra bien con otras herramientas de seguridad y se escala eficazmente en entornos empresariales, admitiendo diversos modelos de implementación.

- Cumplimiento: Ayuda a las organizaciones a cumplir con los requisitos de cumplimiento a través de una mayor seguridad y registros de auditoría.

- Debilidades:

- Complejidad de la instalación/configuración: La instalación y configuración iniciales, especialmente para entornos complejos o funciones avanzadas como las reglas inteligentes, pueden resultar complicadas y requerir una curva de aprendizaje pronunciada.

- Proceso de actualización: Algunos usuarios informan que el proceso de actualización puede ser largo y, en ocasiones, problemático, lo que genera problemas de estabilidad.

- Interfaz/Experiencia de usuario: Las funciones de búsqueda global y de generación de informes pueden tardar en cargarse. Algunos usuarios encuentran confusas las opciones de acceso.

- Control sobre los dispositivos: Los usuarios locales expresan su deseo de tener un control más directo sobre el dispositivo para la resolución de problemas y las actualizaciones.

- Dificultades de integración: Si bien en general es bueno, la integración con ciertas herramientas de terceros o configuraciones complejas puede presentar desafíos.

- Coste: Percibida como una solución de precio elevado, potencialmente menos adecuada para pequeñas empresas.

- Casos de uso recomendados:

- Organizaciones que requieren un control y una supervisión estrictos del acceso privilegiado.

- Protección de identidades humanas y no humanas, incluidas las cuentas de servicio, los secretos de DevOps y las cuentas de administrador de la nube.

- Entornos que requieren gestión automatizada de credenciales y monitorización de sesiones en tiempo real para el cumplimiento normativo y la seguridad.

- Empresas que buscan eliminar las credenciales compartidas con terceros y mejorar el flujo de trabajo general de seguridad informática.

Resumen

BeyondTrust Password Safe es una solución de gestión de acceso privilegiado (PAM) robusta y de alto rendimiento, que ofrece funciones integrales para proteger y gestionar credenciales y sesiones privilegiadas en diversos entornos empresariales. Sus principales fortalezas radican en sus mecanismos de seguridad avanzados, que incluyen la rotación automática de contraseñas, la monitorización de sesiones en tiempo real y el acceso justo a tiempo, todo ello respaldado por un cifrado robusto y la autenticación multifactor. La solución destaca por automatizar la detección e incorporación de cuentas mediante funciones como las "Reglas inteligentes", lo que reduce significativamente el trabajo manual y mejora la seguridad. Su amplia compatibilidad con diversos sistemas operativos, bases de datos y plataformas en la nube la convierte en una opción versátil para infraestructuras de TI heterogéneas. Además, su cumplimiento con certificaciones del sector como FedRAMP High, SOC 2 e ISO 27001 subraya su compromiso con los más altos estándares de seguridad y cumplimiento normativo.

Sin embargo, este recurso no está exento de dificultades. Los usuarios suelen mencionar la complejidad de la configuración inicial, que requiere un periodo de aprendizaje considerable, sobre todo para las funciones avanzadas. El proceso de actualización puede ser largo y, en ocasiones, problemático, y algunos usuarios desean un control más directo sobre los dispositivos locales. Si bien su rendimiento es generalmente bueno, algunos aspectos de la interfaz de usuario, como la búsqueda global y la generación de informes, pueden ser lentos. Su precio elevado también puede ser un factor a tener en cuenta para las organizaciones más pequeñas.

En resumen, BeyondTrust Password Safe es una excelente opción para grandes empresas y organizaciones con necesidades de seguridad complejas que priorizan la gestión integral de accesos privilegiados, la automatización y el cumplimiento normativo. Sus fortalezas en seguridad y automatización compensan sus debilidades en cuanto a complejidad inicial y rendimiento ocasional de la interfaz de usuario, siempre que la organización esté dispuesta a invertir en la planificación, implementación y capacitación adecuadas. Se recomienda especialmente para proteger sistemas críticos, gestionar identidades humanas y automatizadas, y optimizar el flujo de trabajo general de seguridad de TI en entornos de nube, locales e híbridos.

La información proporcionada se basa en datos de dominio público y puede variar según la configuración específica del dispositivo. Para obtener información actualizada, consulte los recursos oficiales del fabricante.