IBM Security Verify

O IBM Security Verify oferece recursos abrangentes de IAM para empresas.

Informações básicas

- Modelo: O IBM Security Verify é uma solução abrangente de Gerenciamento de Identidade e Acesso (IAM), abrangendo várias ofertas, como IBM Security Verify Access, IBM Verify Identity Access, IBM Security Verify Governance e IBM Security Verify Directory.

- Versão: Componentes principais como o IBM Security Verify Access estão atualmente na versão 10.0.9, e o IBM Verify Identity Access está na versão 11.0.1.0.

- Data de lançamento: O IBM Security Verify Access v10.0.9 foi lançado em 31 de janeiro de 2025. O IBM Verify Identity Access v11.0.0 estava disponível para o público em geral em dezembro de 2024.

- Requisitos mínimos:

- IBM Security Verify Access (Virtual Appliance/Container): mínimo de 4 GB de memória virtual e 100 GB de espaço em disco virtual.

- IBM Security Verify Directory (Servidor): Pelo menos 512 MB de RAM por instância do servidor de diretório (recomendado 1 GB para uso geral), 256 MB para cada instância de banco de dados e 1 GB para a Ferramenta de Administração da Web com o IBM WebSphere Application Server.

- IBM Security Verify Directory (Cliente): Mínimo de 128 MB de RAM (256 MB ou mais recomendado).

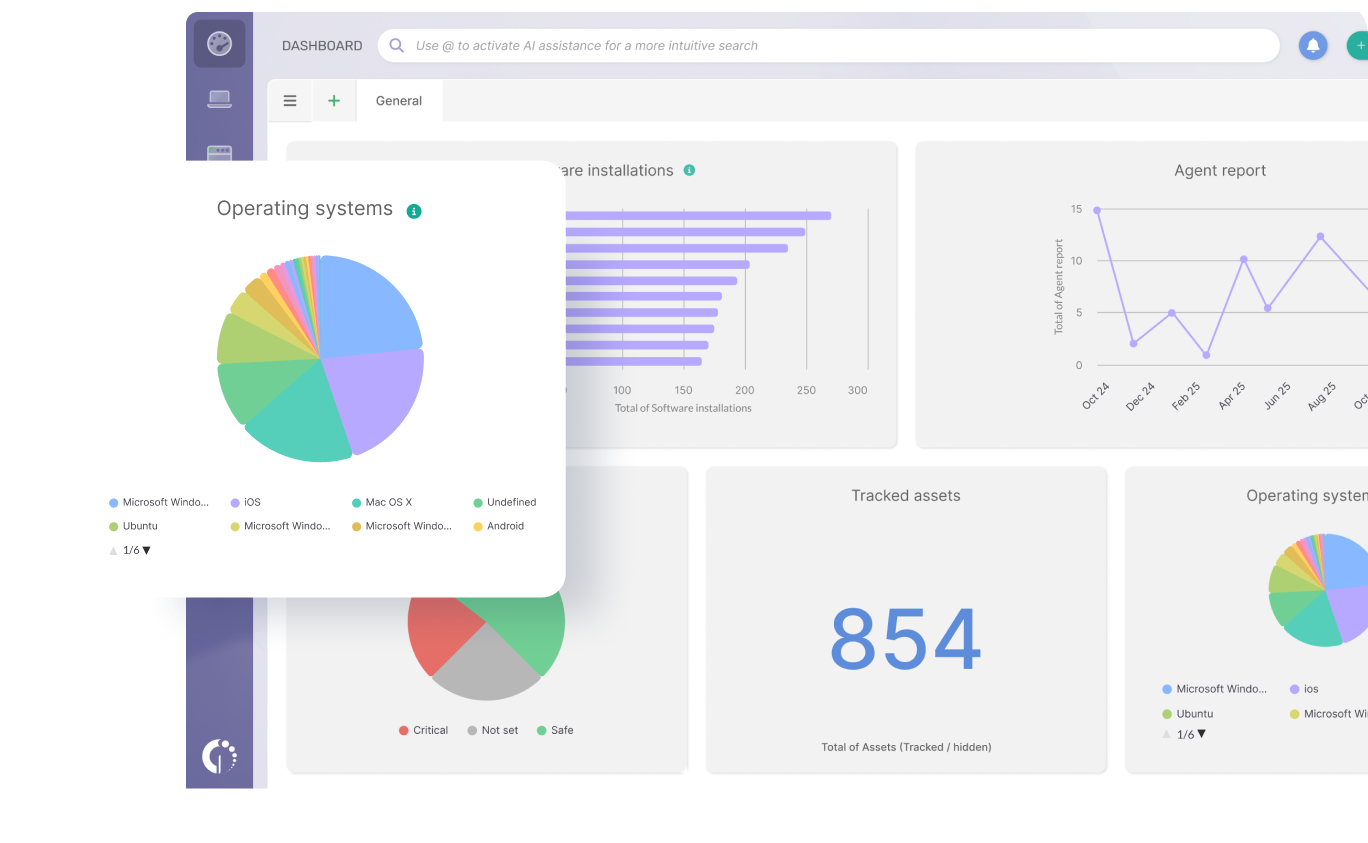

- Sistemas Operacionais Suportados: Amplo suporte para diversos sistemas operacionais por meio de implantações em contêineres e dispositivos, incluindo Windows, Unix/Linux, macOS, iOS, Android e Z (mainframe) para acesso de cliente. Componentes específicos, como o IBM Security Verify Directory, oferecem suporte a diversos sistemas operacionais de servidor.

- Versão estável mais recente: IBM Security Verify Access 10.0.9.0-IF3 e IBM Verify Identity Access 11.0.1.0-IF1 são as versões corrigidas mais recentes que abordam vulnerabilidades recentes.

- Data de Término do Suporte: O IBM Security Verify Access Gen2 Hardware Appliance (Modelo 5122-81T) tem data de término de suporte em 30 de setembro de 2025. O IBM Security Directory Server v6.4 e o IBM Security Directory Suite v8.0.1 anunciaram datas futuras de término de suporte. As ofertas SaaS geralmente recebem atualizações contínuas.

- Data de fim de vida útil: Não declarada explicitamente para a plataforma geral do IBM Security Verify, mas dispositivos de hardware específicos e versões de software mais antigas têm datas de ciclo de vida definidas.

- Tipo de licença: Acordo Internacional de Licença de Programa (IPLA).

- Modelo de implantação: entregue na nuvem (SaaS, nuvem dedicada), híbrido e local (dispositivo, dispositivo virtual, contêiner).

Requisitos técnicos

Os requisitos técnicos do IBM Security Verify variam com base no componente específico e no modelo de implantação:

- BATER:

- IBM Security Verify Access (dispositivo/contêiner virtual): mínimo de 4 GB de memória virtual.

- IBM Security Verify Directory (servidor): pelo menos 512 MB por instância, com 1 GB recomendado para uso geral e Web Administration Tool.

- IBM Security Verify Directory (Cliente): mínimo de 128 MB, 256 MB ou mais recomendado.

- Processador: Os requisitos dependem da infraestrutura subjacente para dispositivos virtuais e contêineres; modelos específicos de CPU normalmente não são prescritos para software.

- Armazenar:

- IBM Security Verify Access (Virtual Appliance/Container): mínimo de 100 GB de espaço em disco virtual.

- Diretório IBM Security Verify: pelo menos 256 MB para cada instância de banco de dados.

- Exibição: Exibição padrão para interfaces administrativas; não é uma restrição técnica primária para o serviço principal.

- Portas: implantações de dispositivos normalmente exigem portas específicas para gerenciamento e operação de serviço.

- Sistema operacional: Para implantações locais, diversas distribuições Linux, Windows Server e IBM AIX são suportadas para a infraestrutura subjacente. O acesso do cliente é suportado pelos principais sistemas operacionais de desktop e dispositivos móveis.

Análise de Requisitos Técnicos

Os requisitos técnicos do IBM Security Verify são flexíveis, refletindo suas diversas opções de implantação. Para SaaS baseado em nuvem, a IBM gerencia a infraestrutura, abstraindo a maioria dos requisitos de hardware do usuário. Implantações locais, sejam como dispositivos virtuais, contêineres ou hardware dedicado, exigem recursos corporativos padrão. As especificações de memória e armazenamento são típicas de soluções robustas de gerenciamento de identidades, projetadas para lidar com cargas de usuários e dados significativos. A capacidade da plataforma de se integrar a diretórios e infraestrutura existentes sugere uma abordagem pragmática para a utilização de recursos do sistema, permitindo que as organizações aproveitem os investimentos atuais.

Suporte e compatibilidade

- Versão mais recente: IBM Security Verify Access 10.0.9.0-IF3 e IBM Verify Identity Access 11.0.1.0-IF1.

- Suporte a SO: Abrangente, com suporte para acesso de clientes em Mac, iOS, Android, Windows e Linux. Os componentes do lado do servidor são compatíveis com diversos sistemas operacionais corporativos.

- Data de Término do Suporte: Dispositivos de hardware específicos (por exemplo, o IBM Security Verify Access Gen2 Hardware Appliance) têm data de término do suporte em 30 de setembro de 2025. O IBM Security Directory Server v6.4 e o IBM Security Directory Suite v8.0.1 anunciaram datas futuras de término do suporte. As ofertas SaaS são atualizadas continuamente.

- Localização: A plataforma oferece suporte à localização, com documentação e interfaces disponíveis em vários idiomas.

- Drivers disponíveis: embora os "drivers" tradicionais não sejam aplicáveis a uma plataforma de software dessa natureza, o IBM Security Verify oferece milhares de conectores pré-criados e recursos de integração de API para aplicativos internos e na nuvem.

Análise do status geral de suporte e compatibilidade

O IBM Security Verify demonstra forte suporte e compatibilidade, cruciais para uma solução de IAM empresarial. Sua capacidade de operar em ambientes de nuvem híbrida, incluindo ambientes locais e diversos provedores de nuvem (por exemplo, AWS Marketplace), garante ampla aplicabilidade. As atualizações contínuas para ofertas SaaS e os fix packs regulares para componentes locais destacam o compromisso da IBM com a manutenção da plataforma. A extensa biblioteca de conectores e a estratégia API-first facilitam a integração com uma ampla gama de aplicativos e infraestrutura de TI existente, reduzindo os desafios de compatibilidade. Embora existam datas específicas de fim de suporte para hardware mais antigo e produtos de diretório relacionados, a plataforma principal do Verify, especialmente seus componentes SaaS, se beneficia de desenvolvimento e suporte contínuos.

Status de segurança

- Recursos de segurança: logon único (SSO), autenticação multifator (MFA), incluindo autenticação sem senha, biometria, SMS, e-mail e TOTP, acesso adaptável com análise de risco baseada em IA, governança de identidade e gerenciamento de ciclo de vida, gerenciamento de acesso privilegiado (PAM), gerenciamento de consentimento, análise de identidade e autorização de API.

- Vulnerabilidades conhecidas:

- CVE-2025-36356: Escalonamento crítico de privilégios (CVSS 9.3) para root para usuários autenticados localmente no IBM Security Verify Access (v10.0.0.0 – 10.0.9.0-IF2) e no IBM Verify Identity Access (v11.0.0.0 – 11.0.1.0). Correções disponíveis nas versões 10.0.9.0-IF3 e 11.0.1.0-IF1.

- CVE-2025-36355: Alta execução de script malicioso (CVSS 8.5) para usuários autenticados localmente no IBM Security Verify Access (v10.0.0.0 – 10.0.9.0) e no IBM Verify Identity Access (v11.0.0.0 – 11.0.1.0). Correções disponíveis nas versões 10.0.9.0-IF3 e 11.0.1.0-IF1.

- CVE-2025-36354: Execução arbitrária de comando (CVSS 7.3) para usuários não autenticados devido à validação incorreta de entrada no IBM Security Verify Access. Correções disponíveis nas versões 10.0.9.0-IF3 e 11.0.1.0-IF1.

- CVE-2024-49803: Execução crítica (CVSS 9.8) de comando arbitrário autenticado remotamente no IBM Security Verify Access Appliance (v10.0.0 – 10.0.8 IF1).

- CVE-2024-49805, CVE-2024-49806: Credenciais críticas (CVSS 9.4) codificadas no IBM Security Verify Access Appliance (v10.0.0 – 10.0.8 IF1).

- CVE-2024-49804: Escalonamento de privilégios locais alto (CVSS 7.8) para usuários não administrativos no IBM Security Verify Access Appliance (v10.0.0 – 10.0.8 IF1).

- Versões mais antigas do IBM Security Verify Access (anteriores à 10.0.8) foram afetadas por inúmeras vulnerabilidades, incluindo RCEs, desvios de autenticação e escalonamentos de privilégios locais, que já foram corrigidos.

- Status da lista negra: Nenhum status geral de lista negra é relatado para a plataforma IBM Security Verify.

- Certificações: Em conformidade com HIPAA, PCI DSS Nível 1, SOC 2, ISO 27001 e tem autorização total do FedRAMP.

- Suporte de criptografia: oferece suporte à criptografia de dados para informações confidenciais e incorpora medidas de criptografia para credenciais digitais.

- Métodos de autenticação: logon único (SSO), autenticação multifator (MFA), incluindo e-mail, SMS, senhas de uso único baseadas em tempo (TOTP), biometria móvel baseada em push, autenticação sem senha e autenticação adaptável com base no risco.

- Recomendações gerais: A IBM recomenda fortemente a aplicação de patches imediatamente para mitigar vulnerabilidades identificadas.

Análise da Classificação Geral de Segurança

O IBM Security Verify mantém uma forte postura geral de segurança, oferecendo um conjunto abrangente de recursos projetados para proteger identidades e acessos em diversos ambientes. Os robustos mecanismos de autenticação da plataforma, incluindo MFA avançado e acesso adaptável, reduzem significativamente o risco de acesso não autorizado. Sua conformidade com os principais padrões e certificações do setor (HIPAA, PCI DSS, SOC 2, FedRAMP, ISO 27001) reforça seu compromisso com a segurança e a conformidade regulatória. Embora vulnerabilidades críticas recentes tenham sido identificadas em componentes específicos, como o IBM Security Verify Access, a IBM lançou patches prontamente, demonstrando um gerenciamento ativo de vulnerabilidades. As organizações devem garantir a aplicação oportuna dessas atualizações para manter o mais alto nível de segurança. A integração da plataforma com detecção de ameaças e análise de identidade aprimora ainda mais sua capacidade de identificar e responder proativamente a ameaças à segurança.

Desempenho e benchmarks

- Pontuações de benchmark: pontuações de benchmark específicas e publicamente disponíveis para a plataforma geral do IBM Security Verify não estão prontamente disponíveis.

- Métricas de desempenho no mundo real: Instâncias de produção do IBM Security Verify (SaaS) podem processar uma taxa máxima de transações agregadas de 400 eventos por segundo. Essa taxa agrega todos os cenários suportados pela plataforma, não autenticações de usuários individuais.

- Consumo de energia: Não detalhado explicitamente para o ativo de software. O consumo de energia depende da infraestrutura de hardware subjacente para implantações locais ou gerenciada pela IBM para serviços em nuvem.

- Pegada de Carbono: Não explicitamente detalhada para o ativo de software. A pegada de carbono depende da infraestrutura subjacente.

- Comparação com ativos semelhantes: O IBM Security Verify é conhecido por sua capacidade de funcionar como uma solução de IAM e CIAM, um diferencial em relação a muitos concorrentes. Ele foi projetado para sistemas complexos locais e multinuvem, atendendo a grandes empresas.

Análise do Status de Desempenho Geral

O IBM Security Verify foi projetado para alto desempenho e escalabilidade, essenciais para o gerenciamento de identidade e acesso em nível empresarial. A taxa de transações relatada de 400 eventos por segundo para instâncias de produção indica sua capacidade de lidar com cargas significativas, sendo adequada para grandes organizações com milhões de usuários. A arquitetura oferece suporte à escalabilidade por meio da replicação de serviços (autenticação, autorização, políticas de segurança, criptografia de dados, auditoria), servidores replicados front-end e back-end e balanceamento de carga. Esse design permite desempenho otimizado, transferindo serviços e escalando implementações sem aumentar o uso do processador de gerenciamento. Embora pontuações de benchmark específicas não sejam publicadas, seu uso pela própria IBM por mais de 25 milhões de usuários internos e externos em 5.000 aplicativos demonstra sua capacidade comprovada de desempenho em escala em ambientes reais e exigentes.

Avaliações e feedback do usuário

As avaliações de usuários do IBM Security Verify geralmente destacam seus recursos robustos e recursos de nível empresarial, além de apontar áreas para melhorias.

- Classificações gerais:

- G2: Aproximadamente 4,3 de 5 estrelas em mais de 100 avaliações para serviços gerais e CIAM.

- Gartner Peer Insights: 4,5 de 5 estrelas para Autenticação de Usuário (de 13 avaliações) e um grande número de avaliações de 4 e 5 estrelas para o mercado mais amplo de Gerenciamento de Acesso. O IBM Security Verify Privilege Vault tem uma avaliação geral de 4,7 de 5 estrelas (de 7 avaliações).

- TrustRadius: 8,1 de 10 com base em 92 avaliações.

- Pontos fortes:

- Recursos de segurança robustos: os usuários elogiam consistentemente seus fortes recursos de segurança, incluindo autenticação multifator (MFA), logon único (SSO) e acesso adaptável.

- Escalabilidade e abrangência: valorizada como uma plataforma completa para gerenciar identidades de funcionários (Workforce IAM) e clientes (CIAM), capaz de ser dimensionada para grandes organizações.

- Flexibilidade de implantação híbrida: apreciada por sua capacidade de conectar e implantar em sistemas híbridos, incluindo ambientes locais e em nuvem.

- Automação e conformidade: recursos como provisionamento automatizado, desprovisionamento e relatórios de auditoria são vistos como benéficos para a conformidade e redução da carga administrativa.

- Integração: Boa integração com ferramentas IAM existentes e outros produtos de segurança IBM.

- Fraquezas:

- Configuração e implementação complexas: uma crítica comum é a dificuldade e o tempo que leva para configurar e implementar inicialmente, especialmente para organizações sem ampla experiência em IAM.

- Curva de aprendizado acentuada: os usuários relatam uma curva de aprendizado significativa devido à configuração complexa e à documentação densa.

- Interface do usuário: alguns usuários acham a interface do usuário antiga ou complexa.

- Desempenho de aplicativos móveis: relatórios ocasionais de problemas de desempenho de aplicativos móveis e questões de usabilidade.

- Modelo de precificação: O modelo de precificação pode ser difícil de prever ou percebido como caro, principalmente para organizações menores.

- Casos de Uso Recomendados: O IBM Security Verify é altamente recomendado para grandes empresas e organizações com ambientes complexos de TI híbrida que exigem uma solução abrangente, escalável e segura para o gerenciamento de identidade e acesso da força de trabalho e dos clientes. É particularmente adequado para quem precisa de recursos avançados de autenticação, governança e conformidade.

Resumo

O IBM Security Verify se destaca como uma solução robusta e abrangente de Gerenciamento de Identidade e Acesso (IAM), projetada para atender às complexas necessidades de segurança de empresas modernas que operam em ambientes de nuvem híbrida. Seu principal ponto forte reside em seu amplo conjunto de recursos, oferecendo Single Sign-On (SSO), Autenticação Multifator (MFA) com opções avançadas como acesso sem senha e biometria, acesso adaptável com tecnologia de IA, governança de identidade, gerenciamento de ciclo de vida e Gerenciamento de Acesso Privilegiado (PAM). Essa ampla funcionalidade, aliada à sua capacidade de gerenciar identidades de força de trabalho e clientes, o posiciona como uma plataforma versátil para organizações que buscam consolidar suas estratégias de IAM. A plataforma demonstra forte escalabilidade, capaz de lidar com altos volumes de transações e oferecer suporte a milhões de usuários, conforme evidenciado por seu uso interno na IBM. Além disso, sua adesão a rigorosas certificações de segurança como HIPAA, PCI DSS, SOC 2, ISO 27001 e FedRAMP reforça seu compromisso com a segurança e a conformidade.

No entanto, o ativo não está isento de desafios. O feedback dos usuários frequentemente aponta para uma configuração inicial complexa e uma curva de aprendizado acentuada, sugerindo que a implantação bem-sucedida e o gerenciamento contínuo geralmente exigem expertise interna significativa em IAM ou suporte externo. Alguns usuários também observam que a interface do usuário pode ser percebida como desatualizada ou complexa, e há relatos de problemas de desempenho em aplicativos móveis. O modelo de precificação, embora baseado no uso, pode ser imprevisível para algumas organizações. Vulnerabilidades críticas recentes em componentes específicos, embora prontamente corrigidas pela IBM, destacam a necessidade contínua de um gerenciamento de patches vigilante.

Na avaliação, o IBM Security Verify é uma excelente escolha para grandes organizações que exigem uma solução de IAM e CIAM altamente segura, escalável e rica em recursos, especialmente aquelas com infraestruturas de TI híbridas complexas. Seus recursos abrangentes de autenticação, autorização e governança fornecem uma base sólida para uma postura de segurança de confiança zero. As organizações que consideram esse recurso devem estar preparadas para investir na expertise necessária para implementação e administração contínua, a fim de aproveitar ao máximo seus poderosos recursos e garantir a segurança ideal. A aplicação regular de atualizações e patches é crucial para mitigar ameaças em evolução.

As informações fornecidas baseiam-se em dados disponíveis publicamente e podem variar dependendo das configurações específicas do dispositivo. Para obter informações atualizadas, consulte os recursos oficiais do fabricante.

Explore outros softwares deste vendor

PowerVM 3.1

VIO Server 3.1

z/VM 7.3