GitLab Security & Compliance

O GitLab Security & Compliance oferece recursos integrados de DevSecOps.

Informações básicas

GitLab Security & Compliance refere-se ao conjunto abrangente de recursos da plataforma GitLab DevOps, projetado para integrar segurança e conformidade em todo o ciclo de vida do desenvolvimento de software. Não se trata de um produto independente, mas sim de um conjunto de funcionalidades oferecidas em diferentes planos do GitLab, principalmente Premium e Ultimate.

- Modelo: Recursos integrados da plataforma DevSecOps.

- Versão: Alinhada com o modelo de lançamento contínuo do GitLab. Recursos específicos de segurança e conformidade são frequentemente aprimorados ou introduzidos nas versões principais e secundárias do GitLab. Por exemplo, o GitLab 18.0 introduziu diversos recursos de IA ("GitLab Duo Core") na versão Premium, e o GitLab 18.5 concentra-se no gerenciamento de vulnerabilidades com IA.

- Data de lançamento: Os recursos são lançados e atualizados continuamente com as versões do GitLab.

- Requisitos mínimos: Como parte da plataforma GitLab, os requisitos variam de acordo com a escala da implantação (número de usuários, projetos etc.). Uma instância básica autogerenciada do GitLab requer um sistema operacional de 64 bits, 4 GB de RAM e 2,5 GB de armazenamento para instalação, com armazenamento adicional para repositórios e banco de dados.

- Sistemas Operacionais Suportados: Para instâncias autogerenciadas, o GitLab suporta diversas distribuições Linux de 64 bits, incluindo Ubuntu (versões LTS), Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux e Red Hat Enterprise Linux. Ele não é executado nativamente no Microsoft Windows.

- Última versão estável: Varia de acordo com o ciclo de lançamentos do GitLab. Os usuários devem consultar a documentação oficial do GitLab para obter a versão estável mais recente.

- Data de Fim do Suporte: O GitLab oferece suporte para versões e sistemas operacionais específicos, sendo que as versões mais antigas eventualmente perdem o suporte oficial. Por exemplo, o suporte para PostgreSQL 9.6 e 10 foi removido no GitLab 13.0.

- Data de Fim de Vida Útil: Não aplicável como um produto distinto; segue o ciclo de vida da plataforma GitLab.

- Data de expiração da atualização automática: Não aplicável; as atualizações são gerenciadas pelo usuário para instâncias autogerenciadas ou pelo GitLab para ofertas SaaS.

- Tipo de licença: O GitLab oferece diferentes níveis de licenciamento: Gratuito (Edição Comunitária - Licença MIT), Premium e Ultimate. Os recursos de segurança e conformidade estão disponíveis principalmente nos níveis Premium e Ultimate.

- Modelo de implantação: Disponível como Software como Serviço (SaaS) no GitLab.com, como SaaS de locatário único (GitLab Dedicated) para empresas altamente regulamentadas ou como uma instalação autogerenciada.

Requisitos técnicos

Os requisitos técnicos de segurança e conformidade do GitLab estão intrinsecamente ligados aos requisitos gerais da instância do GitLab, visto que esses recursos são integrados à plataforma. Os requisitos aumentam significativamente com o número de usuários e o volume de dados e operações.

- RAM: Mínimo de 4 GB para uma instalação básica, mas recomenda-se de 8 GB a 16 GB ou mais para instâncias com 100 a 200 usuários, e significativamente mais para implantações maiores (por exemplo, 32 GB ou mais para 2.000 usuários).

- Processador: Um processador de 2 núcleos é o mínimo exigido, mas processadores de 4 ou 8 núcleos são recomendados para melhor desempenho, especialmente com aumento da carga de usuários e operações simultâneas, incluindo verificações de segurança.

- Armazenamento: É necessário um mínimo de 2,5 GB para a instalação do pacote Omnibus GitLab. Armazenamento adicional é crucial para repositórios, bancos de dados, artefatos e resultados de verificações de segurança. Recomenda-se o uso de um SSD para garantir alta velocidade de entrada/saída. O banco de dados PostgreSQL requer pelo menos 5 a 10 GB, com as necessidades exatas dependendo do número de usuários.

- Exibição: Não aplicável diretamente a componentes do lado do servidor. A interface baseada na Web requer recursos de exibição padrão.

- Portas: São necessárias portas web padrão (por exemplo, 80, 443 para HTTP/HTTPS) e portas específicas do Git (por exemplo, 22 para SSH).

- Sistema Operacional: Distribuições Linux de 64 bits, como Ubuntu (LTS), Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux e Red Hat Enterprise Linux. O Windows não possui suporte nativo.

Análise dos Requisitos Técnicos

A natureza integrada do GitLab significa que seus recursos de segurança e conformidade não possuem requisitos técnicos separados e distintos. O consumo de recursos da plataforma, principalmente CPU e RAM, aumenta com a ativação e o uso de ferramentas de varredura de segurança (SAST, DAST, Varredura de Dependências, Varredura de Contêineres, etc.) e com o volume de código analisado. O desempenho pode ser significativamente prejudicado se as soluções de varredura de segurança em tempo real com hooks em nível de kernel não estiverem configuradas corretamente para excluir diretórios e processos do GitLab. O provisionamento adequado de armazenamento rápido (SSDs) e RAM suficiente é crucial para manter a capacidade de resposta, especialmente em ambientes com pipelines de segurança ativos. A dependência de sistemas operacionais baseados em Linux simplifica a implantação para muitos ambientes DevOps, mas exige virtualização para infraestruturas centradas em Windows.

Suporte e compatibilidade

O GitLab oferece amplo suporte e compatibilidade para sua plataforma, o que se estende aos seus recursos de segurança e conformidade.

- Última versão: O GitLab segue um ciclo de lançamento mensal para versões principais, com atualizações de correção conforme necessário. Os usuários são incentivados a manter-se atualizados para obter os recursos mais recentes e as correções de segurança.

- Suporte a sistemas operacionais: Principalmente distribuições Linux de 64 bits, incluindo Ubuntu, Debian, AlmaLinux, CentOS, openSUSE Leap, SUSE Linux Enterprise Server, Oracle Linux e Red Hat Enterprise Linux.

- Data de Fim do Suporte: Versões específicas de sistemas operacionais e componentes incluídos (por exemplo, PostgreSQL) possuem prazos definidos para o fim do suporte. Os usuários devem consultar a documentação oficial do GitLab para obter informações detalhadas sobre as políticas.

- Localização: O GitLab oferece suporte à localização, permitindo que os administradores alterem o idioma padrão para toda a instância. A plataforma também permite a adição de novos idiomas, com o conteúdo traduzido aparecendo na interface do usuário após a aprovação.

- Drivers disponíveis: O GitLab inclui os drivers e dependências necessários em seu pacote Omnibus para instalações autogerenciadas. Para integrações externas, a compatibilidade com conectores de banco de dados padrão (PostgreSQL é o único banco de dados suportado) e clientes de API é mantida.

Análise do estado geral de suporte e compatibilidade

O GitLab demonstra forte suporte e compatibilidade, especialmente para ambientes baseados em Linux. Seu modelo de lançamento contínuo garante iteração e entrega rápidas de novos recursos e melhorias de segurança. O compromisso da plataforma em oferecer suporte a diversas distribuições Linux e sua abordagem integrada às dependências simplificam a implantação e a manutenção de instâncias autogerenciadas. No entanto, a falta de suporte nativo para Windows implica em sobrecarga adicional para ambientes exclusivamente Windows. Os esforços de localização estão em andamento, com a possibilidade de personalizar as configurações de idioma no nível da instância e do usuário. A documentação abrangente e a comunidade ativa reforçam ainda mais o ecossistema de suporte.

Estado de segurança

O GitLab Security & Compliance oferece um conjunto robusto de recursos projetados para proteger a cadeia de suprimentos de software e garantir a conformidade com as regulamentações.

- Recursos de segurança:

- Teste Estático de Segurança de Aplicações (SAST)

- Teste Dinâmico de Segurança de Aplicações (DAST)

- Detecção Secreta

- Análise de Dependências

- Digitalização de contêineres

- Conformidade com a licença

- Teste de Fuzzing

- Segurança da API

- Gerenciamento de Políticas de Segurança (Políticas de Execução e Resultado de Varreduras)

- Gestão de Conformidade (estruturas, relatórios, eventos de auditoria)

- Gestão de vulnerabilidades (rastreamento, priorização, relatórios)

- Gestão de auditoria e registros de auditoria

- Filiais Protegidas e Aprovações de Solicitações de Fusão

- Controle de acesso baseado em funções (RBAC) com permissões granulares

- Treinamento Integrado de Segurança

- Armazenamento seguro de arquivos para dados sensíveis em pipelines de CI/CD

- Vulnerabilidades conhecidas: O GitLab, como qualquer software complexo, apresenta vulnerabilidades. Estas são identificadas e corrigidas regularmente por meio de atualizações de segurança. Os tipos mais comuns incluem controle de acesso inadequado, negação de serviço, cross-site scripting (XSS), execução remota de código e divulgação de informações. O GitLab fornece patches em tempo hábil e incentiva os usuários a manterem-se atualizados.

- Status na lista negra: Não aplicável.

- Certificações: O GitLab possui as certificações ISO/IEC 27001:2022, ISO/IEC 27017:2015 e ISO/IEC 27018:2019 para suas ofertas de SaaS (GitLab.com e GitLab Dedicated). Também possui relatórios SOC 2 Tipo 2 e está em conformidade com o padrão FIPS 140-2.

- Suporte à criptografia: Os dados são criptografados tanto em repouso quanto em trânsito. O GitLab utiliza TLS Strict, HTTPS e SSL Universal para dados em trânsito (TLS 1.2 e versões superiores são suportados e recomendados). Os dados em repouso são criptografados usando AES-256, frequentemente aproveitando os recursos do provedor de nuvem, como o AWS AES-256 para o GitLab Dedicated. O GitLab também oferece suporte a arquivos de configuração criptografados para configurações sensíveis.

- Métodos de autenticação: Suporta vários métodos de autenticação, incluindo senhas (com políticas de senhas fortes), autenticação de dois fatores (OTP, WebAuthn), chaves SSH, tokens de acesso e integração com provedores de identidade externos como LDAP, OmniAuth, SAML, SCIM, OIDC e OAuth.

- Recomendações gerais:

- Exija senhas fortes e exclusivas, além de autenticação multifatorial.

- Restrinja as permissões ao mínimo necessário (princípio do menor privilégio).

- Desative os cadastros públicos e exija confirmação por e-mail.

- Ative ramificações protegidas e fluxos de trabalho de aprovação de solicitações de mesclagem.

- Aplique patches regularmente no GitLab, no sistema operacional e em seus softwares.

- Exclua diretórios e processos do GitLab da verificação antivírus em tempo real para evitar degradação de desempenho.

- Reforce a segurança da instância do GitLab configurando as definições de aplicação, CI/CD e sistema operativo.

- Proteja os segredos da CI, idealmente usando ferramentas como o HashiCorp Vault.

Análise da classificação geral de segurança

O GitLab Security & Compliance oferece uma alta classificação geral de segurança devido à sua abordagem abrangente e integrada ao DevSecOps. A plataforma incorpora a verificação de segurança e a aplicação de políticas diretamente no fluxo de trabalho de desenvolvimento, promovendo uma postura de segurança "shift-left". Sua adesão a certificações do setor (ISO, SOC 2, FIPS 140-2) e recursos robustos de criptografia para dados em repouso e em trânsito demonstram um forte compromisso com a proteção de dados. Embora as vulnerabilidades sejam uma preocupação constante para qualquer software, a abordagem transparente do GitLab para relatórios e correções, juntamente com recursos como rastreamento avançado de vulnerabilidades, ajuda as organizações a gerenciar e mitigar riscos com eficácia. As extensas opções de autenticação e as recomendações de reforço de segurança permitem que os usuários protejam ainda mais suas instâncias. No entanto, a segurança eficaz depende, em última análise, da configuração adequada e do gerenciamento ativo pelo usuário, especialmente para implantações autogerenciadas.

Desempenho e indicadores de desempenho

O desempenho dos recursos de segurança e conformidade do GitLab está profundamente interligado com o desempenho geral da instância do GitLab e com as ferramentas de segurança específicas utilizadas.

- Resultados de benchmark: Normalmente, não publicamos resultados de benchmark específicos para "Segurança e Conformidade" como um recurso independente. O desempenho é medido no contexto de toda a plataforma GitLab.

- Métricas de desempenho no mundo real:

- A varredura de segurança integrada pode melhorar significativamente a eficiência. Um estudo de caso relatou uma varredura de segurança 13 vezes mais rápida e uma redução de 90% no esforço administrativo após a adoção do GitLab.

- Soluções de varredura de segurança em tempo real (por exemplo, antivírus com recursos de nível de kernel) podem causar uma degradação severa do desempenho no GitLab, afetando particularmente as operações do Gitaly, levando a chamadas de API com duração superior a 10 segundos e timeouts.

- Os sintomas de problemas de desempenho devido à verificação incluem carregamento lento das páginas do projeto, consultas GraphQL que expiram e diferenças lentas nas solicitações de mesclagem.

- O GitLab 18.5 introduz o gerenciamento de vulnerabilidades com inteligência artificial para agilizar a triagem e a priorização, visando reduzir o ruído de centenas de resultados de varreduras e concentrar-se em problemas críticos, melhorando assim a eficiência das equipes de segurança.

- Consumo de energia: Não se aplica diretamente ao software. O consumo de energia depende da infraestrutura de hardware subjacente onde o GitLab está implantado.

- Pegada de carbono: Não se aplica diretamente ao software. Depende da eficiência energética dos centros de dados ou do hardware local.

- Comparação com soluções similares: O ponto forte do GitLab reside em sua abordagem de plataforma única, que integra segurança e conformidade diretamente ao fluxo de trabalho DevOps, diferentemente de soluções com múltiplas ferramentas. Essa integração visa reduzir a troca de contexto e aumentar a eficiência em comparação com ferramentas de segurança isoladas.

Análise do Estado de Desempenho Geral

O desempenho dos recursos de Segurança e Conformidade do GitLab é geralmente eficiente quando configurado corretamente na plataforma integrada. A abordagem "shift-left", na qual as varreduras de segurança fazem parte do pipeline de CI/CD, pode levar a ciclos de feedback mais rápidos e a uma redução da sobrecarga geral de segurança em comparação com os processos de segurança tradicionais e isolados. No entanto, a intensidade computacional das ferramentas de varredura de segurança exige recursos de servidor adequados (CPU, RAM, armazenamento rápido). Uma consideração crítica de desempenho é a interação com softwares externos de varredura de segurança em tempo real, que pode impactar severamente a capacidade de resposta do GitLab se não estiver configurada corretamente para excluir os diretórios operacionais do GitLab. Avanços recentes, como a priorização de vulnerabilidades orientada por IA, visam otimizar ainda mais o desempenho das equipes de segurança, concentrando os esforços de remediação em ameaças reais.

Avaliações e comentários dos usuários

As avaliações e comentários dos usuários sobre o GitLab Security & Compliance geralmente destacam sua natureza integrada e conjunto abrangente de recursos como pontos fortes significativos, ao mesmo tempo que apontam áreas para melhoria.

- Pontos fortes:

- Plataforma Unificada: Os usuários apreciam ter ferramentas de segurança e conformidade integradas diretamente na plataforma DevOps, reduzindo a complexidade do conjunto de ferramentas e melhorando a colaboração entre as equipes de desenvolvimento, segurança e operações.

- Varredura automatizada: A capacidade de executar automaticamente varreduras SAST, DAST, de dependências e de contêineres em pipelines de CI/CD é altamente valorizada para a detecção precoce de vulnerabilidades.

- Funcionalidades de Conformidade: Recursos como registros de auditoria, estruturas de conformidade e gerenciamento de políticas ajudam as organizações a atender aos requisitos regulamentares e a fornecer evidências para auditorias.

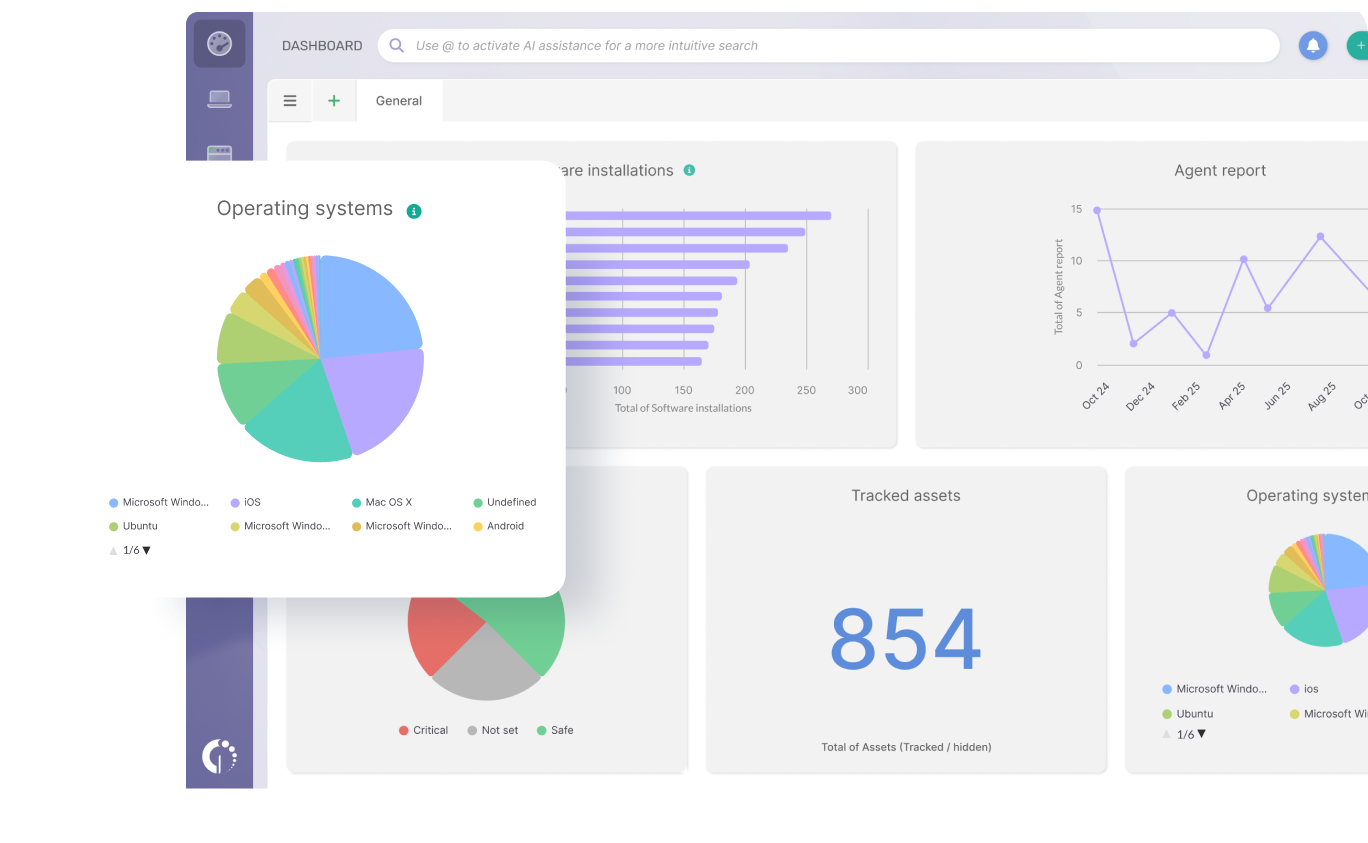

- Visibilidade e Relatórios: Painéis de segurança e relatórios de vulnerabilidades oferecem uma visão clara da situação de segurança de projetos e grupos.

- Aplicação de políticas: A capacidade de aplicar políticas de segurança, como exigir verificações de segurança ou aprovações de solicitações de mesclagem com base em regras de política, garante a conformidade com os padrões de segurança.

- Pontos fracos:

- Consumo de recursos: A execução de extensas verificações de segurança pode consumir muitos recursos, afetando potencialmente o desempenho do pipeline e exigindo investimentos significativos em infraestrutura.

- Falsos Positivos/Ruído: Os usuários às vezes relatam um grande volume de resultados das varreduras, o que gera "ruído" e pode dificultar a priorização de ameaças reais.

- Complexidade de configuração: Embora poderosa, a configuração de políticas de segurança avançadas e a garantia de um desempenho ideal podem exigir conhecimento técnico profundo.

- Custo: Os recursos avançados de segurança e conformidade estão disponíveis principalmente nos planos Premium e Ultimate, o que pode ser uma barreira para organizações menores.

- Casos de uso recomendados:

- Organizações que buscam incorporar práticas de segurança em todo o seu ciclo de vida de desenvolvimento de software (DevSecOps).

- Equipes que necessitam de fortes capacidades de gestão de conformidade e auditoria para o cumprimento de normas regulamentares (ex.: ISO, SOC 2, FIPS).

- Empresas que buscam consolidar seus conjuntos de ferramentas e melhorar a colaboração entre as equipes de desenvolvimento, segurança e operações.

- Ambientes onde a verificação automatizada de segurança e a aplicação de políticas são essenciais para manter a qualidade do código e os padrões de segurança.

Resumo

O GitLab Security & Compliance representa um conjunto poderoso e integrado de recursos dentro da plataforma GitLab DevOps, projetado para incorporar segurança e conformidade em todas as etapas do ciclo de vida de desenvolvimento de software. Sua principal força reside na unificação de diversas ferramentas de teste de segurança (SAST, DAST, Detecção de Segredos, Varredura de Dependências, Varredura de Contêineres, Conformidade de Licenças, Teste de Fuzzing, Segurança de API) e recursos de gerenciamento de conformidade (aplicação de políticas, logs de auditoria, frameworks de conformidade) em uma única plataforma coesa. Essa integração promove uma abordagem de segurança "shift-left", permitindo a detecção e correção precoces de vulnerabilidades e reduzindo significativamente a sobrecarga administrativa.

O ativo possui certificações de segurança robustas, incluindo conformidade com ISO/IEC 27001, SOC 2 Tipo 2 e FIPS 140-2, demonstrando um forte compromisso com os padrões da indústria. Os dados são protegidos por meio de criptografia abrangente, tanto em repouso quanto em trânsito, utilizando AES-256 e TLS 1.2/1.3. Uma ampla gama de métodos de autenticação, incluindo autenticação multifator e integração com provedores de identidade externos, garante o controle de acesso seguro. Embora o GitLab, como qualquer sistema complexo, apresente vulnerabilidades, ele mantém uma postura proativa na identificação e correção dessas vulnerabilidades, com inovações recentes, como o gerenciamento de vulnerabilidades baseado em IA, visando aprimorar a priorização e reduzir o ruído.

No entanto, a execução de varreduras de segurança pode consumir muitos recursos, exigindo planejamento cuidadoso e provisionamento da infraestrutura subjacente. Soluções incompatíveis de varredura de segurança em tempo real também podem degradar severamente o desempenho se não forem configuradas corretamente. Os recursos avançados de segurança e conformidade estão disponíveis principalmente nos planos pagos Premium e Ultimate, o que pode representar um custo adicional para algumas organizações. A utilização eficaz dos recursos de segurança do GitLab também requer a adesão às melhores práticas de configuração, aplicação de patches e gerenciamento de acesso.

Em geral, o GitLab Security & Compliance é uma excelente opção para organizações que buscam uma plataforma DevSecOps unificada, automatizada e em conformidade com as normas. Seus pontos fortes em integração, recursos abrangentes e forte postura de segurança superam suas possíveis fraquezas em relação à demanda de recursos e complexidade de configuração, especialmente para empresas comprometidas com um pipeline de entrega de software seguro e eficiente.

As informações fornecidas são baseadas em dados disponíveis publicamente e podem variar dependendo das configurações específicas do dispositivo. Para obter informações atualizadas, consulte os recursos oficiais do fabricante.